Email lừa đảo là gì?

Email lừa đảo hay phishing email là hình thức tấn công mạng trong đó kẻ xấu giả mạo danh tính của tổ chức uy tín như ngân hàng, cơ quan chính phủ hay đối tác kinh doanh, nhằm đánh lừa người nhận cung cấp thông tin đăng nhập, chuyển tiền hoặc tải về file chứa malware.

Không chỉ đơn thuần là spam mail thông thường, phishing được thiết kế có chủ đích với logo thật, ngôn ngữ chuyên nghiệp và địa chỉ gửi trông hợp lệ. Thống kê cho thấy 94% tổ chức toàn cầu đã bị tấn công qua phishing email trong năm 2024.

Điều khiến phishing email nguy hiểm hơn các loại tấn công khác chính là yếu tố con người. Hacker không cần phá vỡ tường lửa mà chỉ cần một nhân viên click nhầm. Theo Verizon DBIR 2025, 60% các vụ vi phạm dữ liệu đều có liên quan đến yếu tố con người.

Phân biệt nhanh: spam mail là email quảng cáo không mong muốn, gây phiền nhiễu nhưng thường vô hại. Email lừa đảo nguy hiểm hơn nhiều vì được thiết kế để đánh cắp thông tin có giá trị, đôi khi với kịch bản được dàn dựng công phu theo từng nạn nhân cụ thể.

7 Dấu hiệu nhận biết email lừa đảo

1. Yêu cầu cung cấp thông tin nhạy cảm bất thường

Đây là dấu hiệu phổ biến và rõ ràng nhất. Không một tổ chức uy tín nào, dù là ngân hàng, cơ quan thuế hay nền tảng công nghệ, gửi email yêu cầu bạn cung cấp mật khẩu, số thẻ tín dụng, mã OTP hay thông tin đăng nhập qua một đường link trong email.

Ví dụ thực tế: bạn nhận được email từ "noreply@vietcombank-secure.com" thông báo tài khoản bị khóa, yêu cầu click vào link và nhập mã PIN để xác minh. Đây là email lừa đảo điển hình. Ngân hàng Vietcombank thực sự sẽ không bao giờ gửi yêu cầu kiểu này.

Quy tắc cần nhớ: nếu email yêu cầu bạn xác minh tài khoản, cập nhật thông tin hay đăng nhập ngay qua một link, hãy tắt email đó và truy cập thẳng vào website chính thức bằng cách gõ địa chỉ URL vào trình duyệt.

2. Lời chào chung chung, không gọi tên cụ thể

Email từ tổ chức hợp pháp luôn gọi bạn bằng tên đầy đủ vì họ có dữ liệu khách hàng. Ngược lại, email lừa đảo được gửi hàng loạt đến hàng nghìn địa chỉ cùng lúc nên chỉ có thể dùng lời chào chung như "Kính gửi Quý khách hàng", "Dear Valued Member" hay "Xin chào Người dùng thân mến".

Cần lưu ý một ngoại lệ quan trọng: các nhóm hacker tinh vi có thể dùng tên thật của bạn, thu thập từ mạng xã hội hoặc từ các vụ rò rỉ dữ liệu trước đây, để tạo email spear phishing cá nhân hóa hơn. Trong trường hợp này, hãy kết hợp kiểm tra thêm các dấu hiệu khác thay vì chỉ dựa vào lời chào.

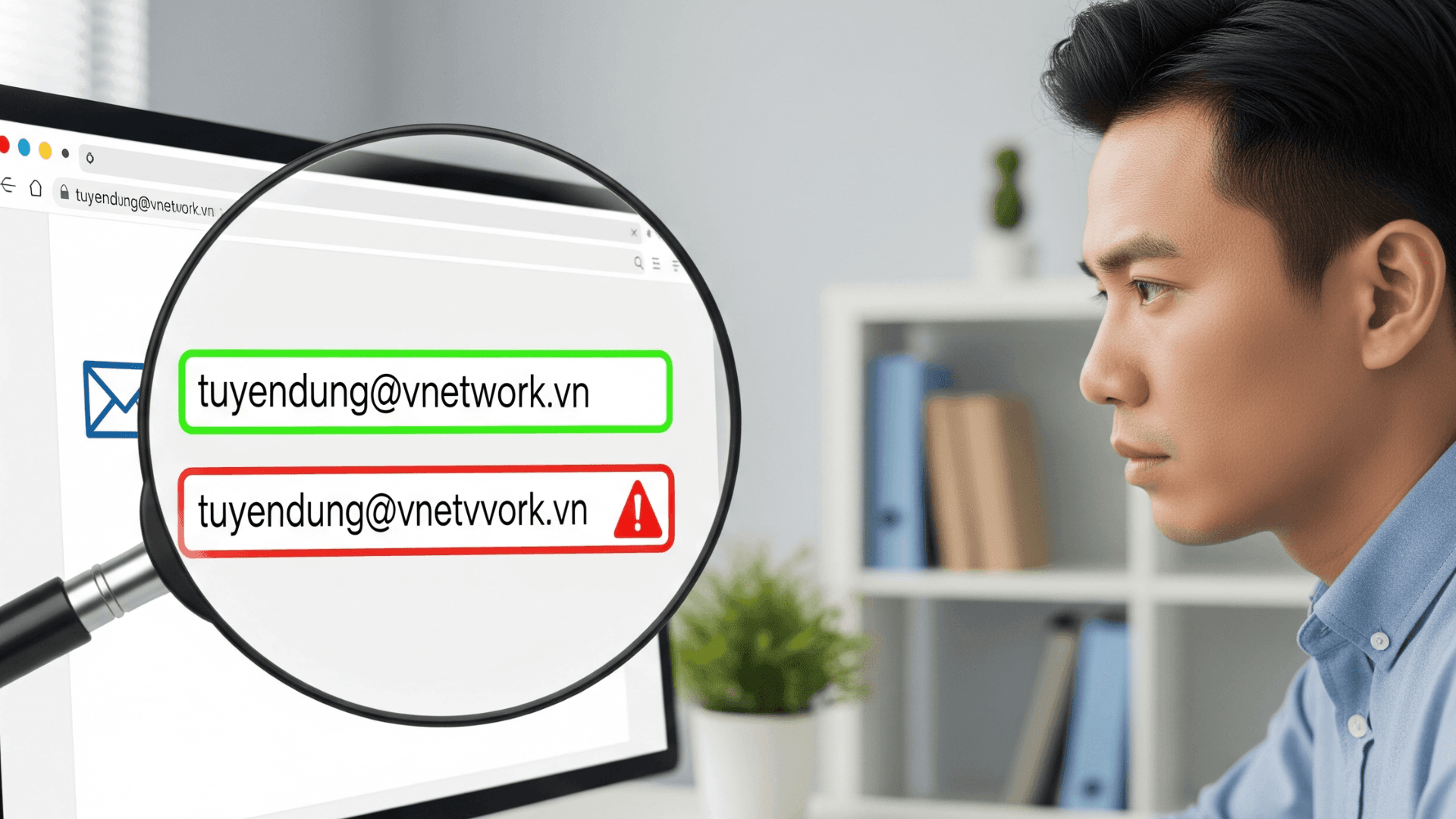

3. Địa chỉ email người gửi có dấu hiệu bất thường

Đây là bước kiểm tra quan trọng nhất mà nhiều người bỏ qua. Hacker thường dùng các thủ thuật để làm địa chỉ email trông có vẻ hợp lệ. Kỹ thuật typosquatting thêm hoặc bớt ký tự, ví dụ vnetwork.vn thành vnet-work.vn. Kỹ thuật subdomain giả tạo địa chỉ như support@vnetwork.com.phishing-site.com, trong đó domain thật là phishing-site.com.

Một thủ thuật khác là homoglyph, tức thay ký tự bằng ký tự trông giống nhau như chữ w và 2 chữ v, khiến vnetwork.vn thành vnetvvork.vn. Cách kiểm tra: trên máy tính, hover chuột qua tên người gửi để thấy địa chỉ email đầy đủ. Trên điện thoại, nhấn vào tên người gửi để xem địa chỉ thật và kiểm tra kỹ từng ký tự sau dấu @.

4. Ngôn ngữ nhiều lỗi chính tả hoặc diễn đạt bất thường

Email từ tổ chức chuyên nghiệp được soạn thảo cẩn thận và qua nhiều vòng kiểm duyệt. Email lừa đảo thường có lỗi chính tả, ngữ pháp sai, câu cú gượng gạo đặc biệt trong email tiếng Việt dịch từ tiếng nước ngoài, font chữ không nhất quán hoặc định dạng lộn xộn.

Tuy nhiên đây không phải dấu hiệu tuyệt đối. Với sự hỗ trợ của AI, nhiều email lừa đảo hiện nay được viết rất chuyên nghiệp, không còn lỗi chính tả và trông như email thật từ doanh nghiệp uy tín. Vì vậy luôn cần kết hợp kiểm tra nhiều dấu hiệu cùng lúc thay vì chỉ dựa vào một tiêu chí.

5. Tạo áp lực thời gian hoặc kịch bản khẩn cấp giả tạo

Social engineering, tức thao túng tâm lý, là vũ khí cốt lõi của hacker. Email lừa đảo thường tạo cảm giác khẩn cấp để khiến nạn nhân hành động ngay mà không kịp suy nghĩ. Những cụm từ như "tài khoản của bạn sẽ bị khóa trong 24 giờ", "phát hiện đăng nhập lạ, xác minh ngay" hay "hóa đơn quá hạn, xử lý ngay để tránh phạt" là các dấu hiệu đặc trưng.

Đây là kỹ thuật phổ biến nhất trong các email lừa đảo nhắm vào doanh nghiệp. Hacker biết rằng nhân viên bận rộn có xu hướng click vội vào email từ bộ phận IT hay từ CEO yêu cầu chuyển khoản gấp mà không kịp xác minh. Nguyên tắc cần nhớ: tổ chức hợp pháp không bao giờ ép bạn hành động trong vài giờ qua email.

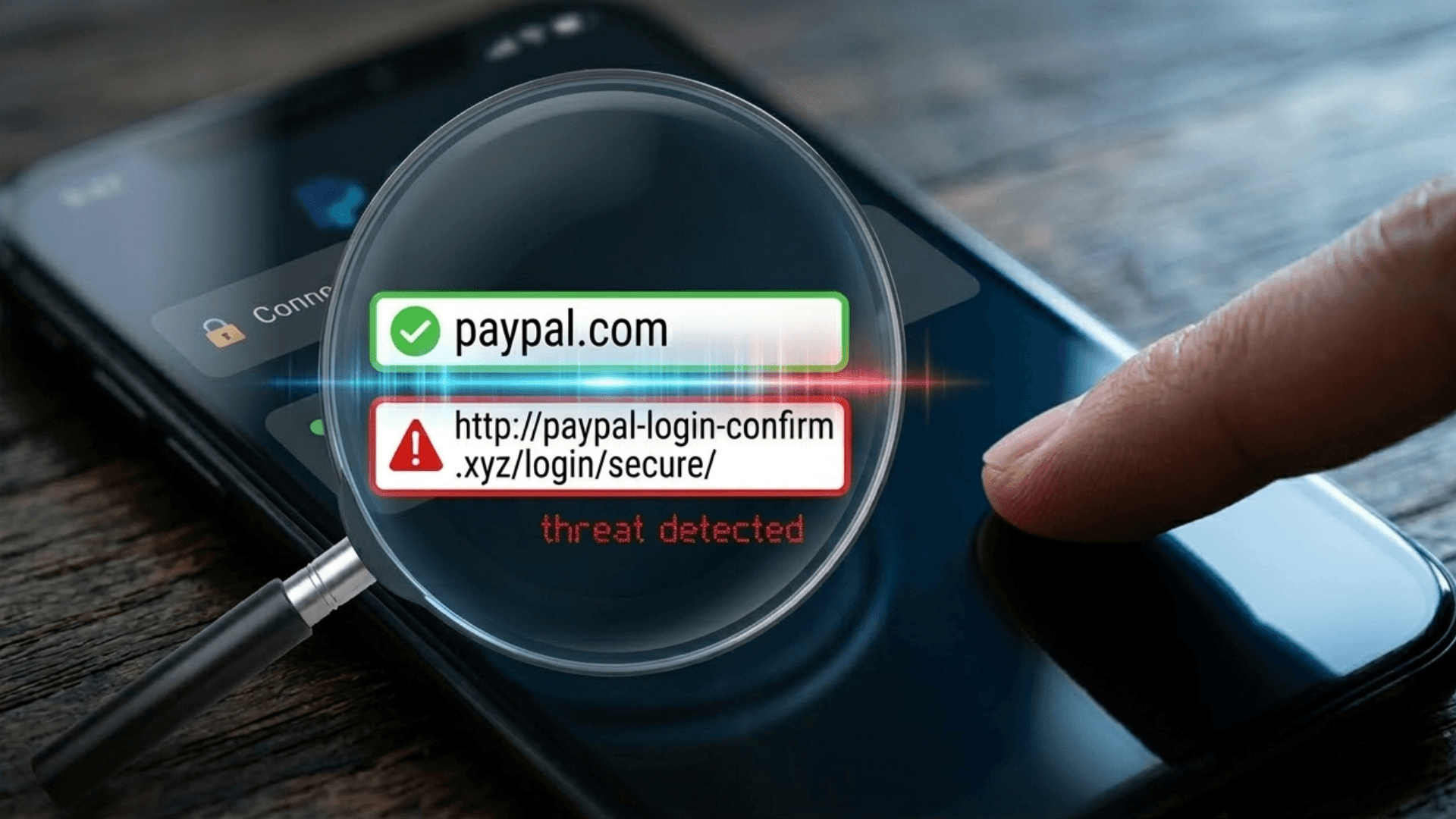

6. Đường link không khớp với tên miền chính thức

Trước khi click vào bất kỳ link nào trong email, hãy hover chuột qua link đó để xem URL thật hiện ra ở góc dưới trình duyệt. Các dấu hiệu của link lừa đảo bao gồm URL bắt đầu bằng http thay vì https, domain không khớp như email từ Amazon nhưng link dẫn đến amazon-security-alert.ru, hoặc dùng URL shortener để che giấu địa chỉ thật.

Một thủ thuật tinh vi hơn là link ẩn sau văn bản hợp lệ: văn bản hiển thị là vnetwork.vn nhưng link thực trỏ đến trang giả mạo hoàn toàn khác. Theo nghiên cứu của Avanan, URL trong email nguy hiểm hơn file đính kèm gấp 4 lần vì chúng dễ dàng vượt qua các bộ lọc email truyền thống.

Trong môi trường doanh nghiệp, cần đặc biệt cảnh giác với Business Email Compromise: kẻ tấn công chiếm quyền kiểm soát tài khoản email của đối tác thật rồi gửi link giả từ đúng địa chỉ đó. Đây là lý do tại sao không thể chỉ dựa vào địa chỉ người gửi mà cần kiểm tra cả URL đích.

7. File đính kèm không được yêu cầu hoặc định dạng lạ

Email từ tổ chức hợp pháp thường không đính kèm file mà không có lý do rõ ràng. Các định dạng đáng nghi ngờ nhất là .exe, .scr, .bat là các file thực thi có thể chạy malware ngay khi mở, .zip và .rar thường dùng để nén và ẩn file độc hại bên trong, cùng với các file Office như .docx hay .xlsx yêu cầu bật macro.

Ngay cả file PDF cũng không an toàn tuyệt đối. PDF trông bình thường nhưng chứa link nhúng dẫn đến trang giả mạo là hình thức tấn công ngày càng phổ biến. Theo Hornetsecurity, file HTML là loại đính kèm độc hại phổ biến nhất trong năm 2024, chiếm 37,1% các trường hợp được ghi nhận.

Nguyên tắc xử lý: nếu nhận file đính kèm không mong đợi từ bất kỳ ai, kể cả đối tác quen thuộc, hãy liên hệ xác nhận qua điện thoại hoặc kênh nhắn tin khác trước khi mở. Đặc biệt cảnh giác với bất kỳ file nào yêu cầu bạn kích hoạt nội dung hoặc cho phép chỉnh sửa.

Bảng tóm tắt dấu hiệu nhận biết email lừa đảo

| # | Dấu hiệu | Ví dụ thực tế | Rủi ro nếu bỏ qua | Mức độ |

|---|---|---|---|---|

| 1 | Yêu cầu thông tin nhạy cảm | "Nhập mã PIN để xác minh tài khoản" | Mất thông tin đăng nhập, tài khoản ngân hàng | Cao |

| 2 | Lời chào chung chung | "Kính gửi Quý khách hàng" | Dễ bị dẫn dụ khi kết hợp với dấu hiệu khác | Trung bình |

| 3 | Địa chỉ email bất thường | noreply@viet-c0mbank.com | Bị đánh lừa bởi email giả mạo thương hiệu | Cao |

| 4 | Lỗi chính tả, ngữ pháp | Câu cú gượng gạo, font không nhất quán | Bỏ lỡ email lừa đảo dùng AI viết chuẩn hơn | Trung bình |

| 5 | Tạo áp lực thời gian | "Tài khoản bị khóa trong 24 giờ" | Hành động vội vàng, không kịp xác minh | Cao |

| 6 | Link không khớp domain | amazon-support.ru thay vì amazon.com | Bị dẫn đến trang giả, mất thông tin đăng nhập | Cao |

| 7 | File đính kèm lạ, không được yêu cầu | .zip, .exe, .docx yêu cầu Enable Macros | Lây nhiễm malware, ransomware toàn hệ thống | Cao |

Cách xử lý khi nhận email lừa đảo

Phát hiện email lừa đảo mới là bước đầu. Xử lý đúng cách mới là điều quyết định thiệt hại có xảy ra hay không. Dưới đây là quy trình 5 bước được khuyến nghị cho môi trường doanh nghiệp.

- Không click, không tải, không trả lời: Dù email có vẻ khẩn cấp đến đâu, tuyệt đối không nhấp vào link, không tải file đính kèm và không reply cung cấp bất kỳ thông tin nào. Ngay cả hành động unsubscribe cũng có thể xác nhận địa chỉ email của bạn đang hoạt động, từ đó kéo theo nhiều email tấn công hơn.

- Báo cáo cho bộ phận IT ngay lập tức: Trong môi trường doanh nghiệp, mỗi email lừa đảo bạn phát hiện là một mối đe dọa tiềm tàng với toàn bộ tổ chức vì cùng một chiến dịch có thể đang nhắm vào hàng chục đồng nghiệp khác. Chuyển email đó cho đội IT để phân tích và cảnh báo toàn công ty.

- Report email trực tiếp trên ứng dụng: Trong Gmail, nhấn dấu ba chấm và chọn Report phishing. Trong Outlook, chọn email rồi chọn Report và Report Phishing. Các hành động này giúp cải thiện bộ lọc email cho toàn bộ hệ thống và đóng góp vào cơ sở dữ liệu chống lừa đảo chung.

- Kiểm tra nếu đã lỡ tay click: Nếu đã click vào link hoặc mở file, hãy ngắt kết nối internet ngay lập tức, thay đổi mật khẩu các tài khoản liên quan từ một thiết bị khác, chạy scan antivirus toàn bộ máy và thông báo cho IT để kiểm tra xem có dữ liệu nào bị truy cập trái phép không.

- Đào tạo và chia sẻ với đồng nghiệp: Email lừa đảo bạn nhận hôm nay có thể đang được gửi đến nhiều đồng nghiệp khác trong công ty. Chia sẻ thông tin về chiến dịch tấn công này để nâng cao cảnh giác cho cả team, đặc biệt là với những người làm việc ở bộ phận tài chính hoặc nhân sự vì đây là các mục tiêu ưa thích của hacker.

EG-Platform - Giải pháp bảo mật Email toàn diện cho doanh nghiệp

Đào tạo nhân viên là lớp phòng thủ quan trọng nhưng không đủ. Theo Proofpoint, chỉ 18,3% email giả mạo được nhân viên báo cáo đúng cách, nghĩa là hơn 80% trường hợp tuyến phòng thủ con người đã thất bại. Doanh nghiệp cần một lớp bảo vệ kỹ thuật ở cấp độ hệ thống email trước khi email nguy hiểm chạm đến hộp thư nhân viên.

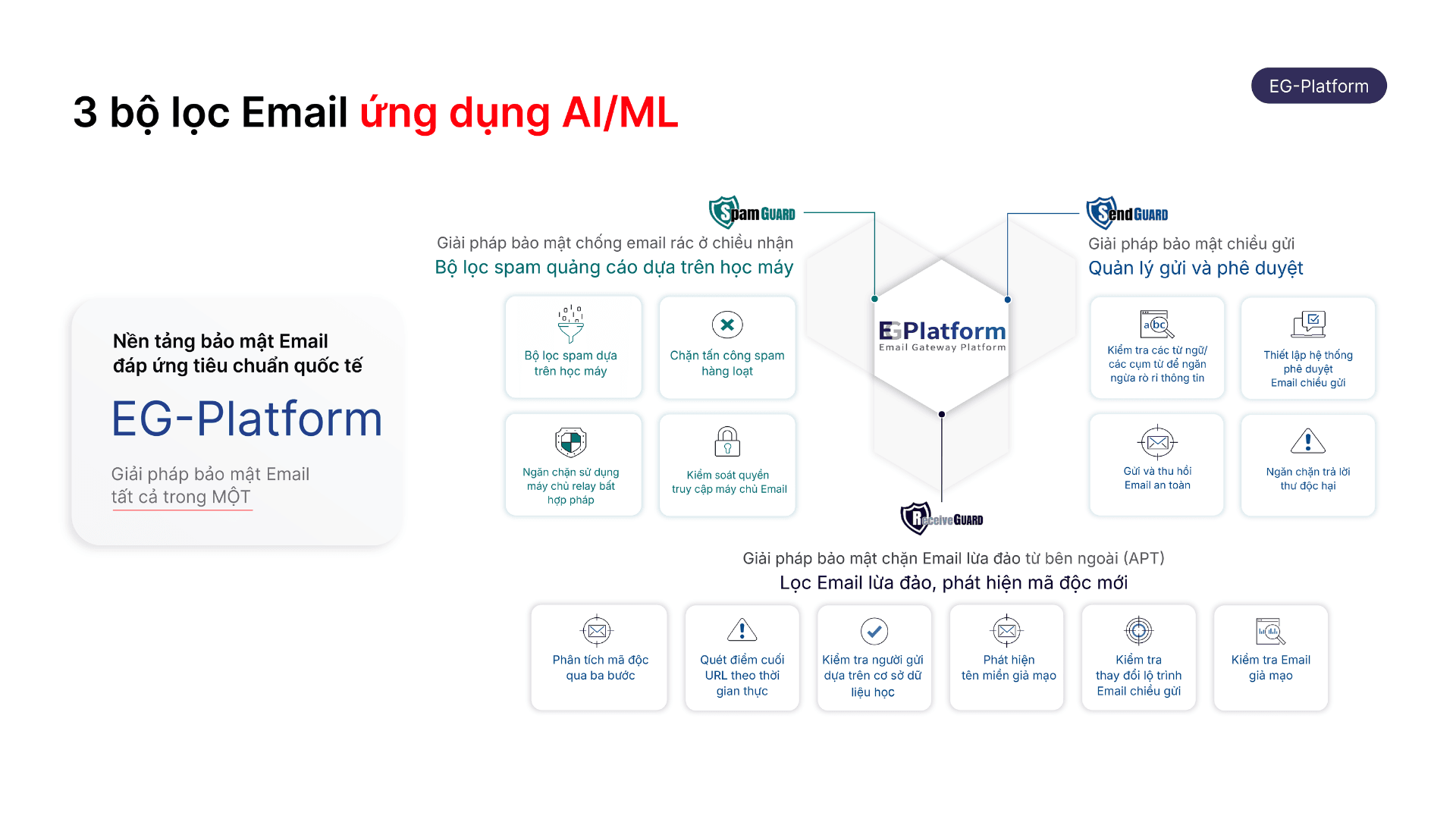

EG-Platform của VNETWORK là giải pháp bảo mật email duy nhất trên toàn cầu đáp ứng 100% bộ tiêu chuẩn ITU-T X.1236 của Liên minh Viễn thông Quốc tế (ITU). Ứng dụng AI và Machine Learning, nền tảng này bảo vệ toàn diện email theo cả hai chiều gửi và nhận, phát hiện và ngăn chặn các hình thức tấn công có chủ đích như APT, ransomware, phishing và social engineering.

EG-Platform hoạt động qua ba lớp lọc độc lập, phối hợp với nhau để bảo vệ toàn bộ vòng đời của một email trong doanh nghiệp.

- Spam Guard là lớp lọc đầu tiên, sử dụng Machine Learning và bộ lọc Bayes để chấm điểm rủi ro cho từng email đến. Hệ thống kiểm tra đồng thời các chuẩn xác thực SPF, DKIM và DMARC, tự động chặn thư rác, phishing mail và email chứa mã độc trước khi chúng vào hộp thư.

- Receive Guard là lớp bảo vệ chuyên biệt cho email đến, phân tích toàn bộ nội dung, file đính kèm và đường dẫn URL trong môi trường sandbox ảo hóa. Hệ thống đối chiếu địa chỉ IP, tiêu đề email và dấu hiệu mã độc với cơ sở dữ liệu lịch sử để phát hiện email giả mạo. Khi phát hiện rủi ro, Receive Guard chặn email ngay lập tức hoặc chuyển đổi URL đáng ngờ thành hình ảnh tĩnh, ngăn người dùng vô tình truy cập vào trang web độc hại.

- Send Guard kiểm soát luồng email gửi ra ngoài, bảo vệ máy chủ email và dữ liệu nội bộ khỏi bị lợi dụng. Lớp này chặn các kết nối đáng ngờ theo IP hoặc quốc gia, áp dụng bộ lọc từ khóa để phát hiện nội dung nhạy cảm và yêu cầu phê duyệt thủ công trước khi email được gửi đi trong các trường hợp cần kiểm soát chặt.

Kết luận

Email lừa đảo không chỉ là vấn đề của cá nhân mà là mối đe dọa bảo mật hàng đầu với doanh nghiệp ở mọi quy mô, đặc biệt là các doanh nghiệp vừa và nhỏ chưa có đội ngũ bảo mật chuyên trách. Bảy dấu hiệu trong bài viết này là nền tảng để đội ngũ của bạn xây dựng thói quen kiểm tra email an toàn mỗi ngày.

Tuy nhiên, đào tạo nhận thức chỉ là một phần của bài toán. Khi tổ chức xử lý hàng trăm email mỗi ngày, rủi ro từ một lần sơ suất là hoàn toàn có thể xảy ra. Giải pháp bảo mật email thế hệ mới như EG-Platform giúp tự động hóa lớp phòng thủ kỹ thuật, chặn phishing, malware và spoofing trước khi chúng chạm đến hộp thư nhân viên.

Liên hệ hotline (+84) 28 7306 8789 hoặc email contact@vnetwork.vn để được tư vấn giải pháp bảo mật email phù hợp với quy mô và ngành của doanh nghiệp bạn.

FAQ - Giải đáp thắc mắc về email lừa đảo

1. Email lừa đảo khác gì so với email spam?

Spam mail là email quảng cáo không mong muốn, gây phiền nhiễu nhưng thường vô hại về mặt bảo mật. Email lừa đảo nguy hiểm hơn nhiều vì được thiết kế có chủ đích để đánh cắp thông tin, lừa chuyển tiền hoặc cài malware vào hệ thống. Một email phishing được làm kỹ có thể trông giống hệt email thật từ ngân hàng hoặc đối tác kinh doanh của bạn.

2. Tại sao doanh nghiệp nhỏ và vừa là mục tiêu ưu tiên của hacker?

Nhân viên tại doanh nghiệp dưới 100 người phải đối mặt với số lượng tấn công phishing nhiều hơn 350% so với nhân viên tại tập đoàn lớn. Lý do là SME thường ít đầu tư bảo mật hơn, ít có quy trình xác minh chặt chẽ hơn và hacker biết điều đó. Hơn 68% vụ vi phạm bảo mật tại doanh nghiệp nhỏ bắt đầu từ một nhân viên chưa được đào tạo nhận biết email lừa đảo.

3. Nếu đã lỡ click vào link trong email lừa đảo thì phải làm gì?

Hành động ngay lập tức: ngắt kết nối internet của thiết bị đó, thay đổi mật khẩu tất cả tài khoản quan trọng từ một thiết bị khác với ưu tiên email công ty và tài khoản ngân hàng, chạy quét virus toàn bộ máy và thông báo cho bộ phận IT để kiểm tra và ngăn chặn lan rộng. Nếu thông tin thẻ ngân hàng có thể đã bị lộ, liên hệ ngân hàng để khóa thẻ ngay.

4. SPF, DKIM và DMARC có đủ để bảo vệ doanh nghiệp khỏi email lừa đảo không?

Ba tiêu chuẩn SPF, DKIM, DMARC là nền tảng xác thực email quan trọng nhưng không đủ nếu dùng đơn độc. Theo Egress, 84,2% tấn công phishing vẫn có thể vượt qua xác thực DMARC. Doanh nghiệp cần kết hợp thêm giải pháp email security AI như EG-Platform để phân tích hành vi và phát hiện các mối đe dọa mà xác thực domain không thể chặn.

5. Làm sao doanh nghiệp có thể đào tạo nhân viên nhận biết email lừa đảo hiệu quả?

Phương pháp hiệu quả nhất là kết hợp nhiều lớp: đào tạo lý thuyết định kỳ ít nhất hai lần mỗi năm với ví dụ thực tế cập nhật, thực hành qua các bài kiểm tra phishing nội bộ để đo lường mức độ cảnh giác thực tế, xây dựng quy trình báo cáo rõ ràng để nhân viên biết phải liên hệ ai khi phát hiện email nghi ngờ và triển khai giải pháp kỹ thuật bổ trợ để bắt những email vượt qua yếu tố con người.