1. Man in the middle là gì?

Man in the middle (MITM) là kiểu tấn công mà trong đó kẻ tấn công bí mật xen vào giữa hai bên đang giao tiếp, thường là người dùng và máy chủ, để nghe lén, đánh cắp hoặc giả mạo thông tin mà cả hai bên đều không hề hay biết.

Tên gọi "man in the middle" phản ánh đúng bản chất của hình thức tấn công này: kẻ xấu đứng ở giữa một cuộc truyền thông hợp lệ, kiểm soát hoàn toàn luồng dữ liệu đi qua. Từ góc độ nạn nhân, mọi thứ trông có vẻ bình thường, vì kết nối vẫn hoạt động và phản hồi vẫn được nhận, nhưng thực tế toàn bộ nội dung đã bị một bên thứ ba đọc hoặc chỉnh sửa.

Một cuộc tấn công MITM thường diễn ra theo hai giai đoạn liên tiếp. Ở giai đoạn chặn bắt, kẻ tấn công định vị mình vào giữa luồng truyền thông bằng các kỹ thuật như giả mạo IP, giả mạo DNS hay lập điểm phát sóng Wi-Fi giả. Ở giai đoạn giải mã, kẻ tấn công xử lý dữ liệu đã chặn được bằng cách hạ cấp kết nối mã hóa, đánh cắp chứng chỉ SSL hoặc chiếm quyền phiên làm việc. Sự kết hợp hai giai đoạn này khiến MITM trở thành mối đe dọa toàn diện và khó bị nhận ra hơn so với nhiều hình thức tấn công mạng thông thường.

2. Mục tiêu của tấn công MITM và ảnh hưởng đến hoạt động doanh nghiệp

Tấn công man in the middle không chỉ nhắm vào dữ liệu cá nhân mà còn gây ra chuỗi hệ quả nghiêm trọng đối với hoạt động vận hành của tổ chức. Hiểu rõ cả hai chiều, mục tiêu kẻ tấn công hướng đến và thiệt hại thực tế doanh nghiệp phải gánh chịu, là bước đầu tiên để xây dựng chiến lược phòng thủ hiệu quả.

2.1. Kẻ tấn công nhắm đến điều gì?

Kẻ thực hiện man in the middle attack thường theo đuổi một hoặc nhiều mục tiêu sau:

- Đánh cắp thông tin xác thực: Tên đăng nhập, mật khẩu, mã OTP, token phiên làm việc và khóa API của hệ thống. Đây thường là bước đệm để truy cập sâu hơn vào hạ tầng nội bộ.

- Thu thập dữ liệu nhạy cảm: Thông tin thẻ tín dụng, hợp đồng kinh doanh, tài liệu nội bộ và dữ liệu khách hàng. Kẻ tấn công có thể bán các tập dữ liệu này trên thị trường chợ đen hoặc dùng để tống tiền.

- Giả mạo và thao túng nội dung: Chỉnh sửa gói tin trong quá trình truyền để thay đổi thông tin giao dịch, số tài khoản ngân hàng hoặc chèn malware vào nội dung trang web.

- Do thám dài hạn: Theo dõi luồng liên lạc của tổ chức trong nhiều tuần hoặc nhiều tháng để thu thập thông tin tình báo, chuẩn bị cho các cuộc tấn công quy mô lớn hơn như ransomware hoặc tấn công chuỗi cung ứng.

2.2. Doanh nghiệp chịu thiệt hại gì?

Không chỉ dừng lại ở dữ liệu bị đánh cắp, tấn công MITM để lại hệ quả kép ở cả tầng vận hành lẫn tầng pháp lý. Khi một data breach xảy ra qua kênh MITM, quy trình điều tra và khắc phục thường kéo dài vì tấn công không để lại dấu vết rõ ràng như các hình thức xâm nhập thông thường. Trong thời gian đó, doanh nghiệp đối mặt với các thiệt hại cụ thể sau:

- Gián đoạn dịch vụ và mất doanh thu: Hệ thống xử lý giao dịch, cổng thanh toán hoặc nền tảng giao tiếp nội bộ có thể bị tê liệt khi phát hiện và ứng phó sự cố, đặc biệt nghiêm trọng với doanh nghiệp tài chính và thương mại điện tử.

- Thiệt hại tài chính trực tiếp: Các cuộc tấn công nhắm vào email giao dịch có thể khiến tiền chuyển nhầm sang tài khoản kẻ tấn công kiểm soát, thường khó truy thu do tốc độ xử lý của hệ thống thanh toán quốc tế.

- Rủi ro pháp lý và tuân thủ: Doanh nghiệp xử lý dữ liệu người dùng có nghĩa vụ bảo mật theo Luật An ninh mạng và Luật Bảo vệ dữ liệu cá nhân. Vi phạm do tấn công MITM có thể dẫn đến chế tài hành chính hoặc trách nhiệm dân sự.

- Mất lòng tin của khách hàng và đối tác: Đây thường là thiệt hại dài hạn nhất và khó định lượng nhất. Khi sự cố bảo mật trở nên công khai, doanh nghiệp phải đầu tư đáng kể vào tái xây dựng uy tín thương hiệu.

3. Các kỹ thuật tấn công man in the middle phổ biến

Tấn công MITM không chỉ có một hình thức duy nhất. Kẻ tấn công lựa chọn kỹ thuật phù hợp với môi trường mạng và mục tiêu cụ thể. Dưới đây là sáu kỹ thuật phổ biến nhất, được sắp xếp theo trình tự từ tầng mạng đến tầng ứng dụng.

3.1. Giả mạo IP (IP spoofing)

IP spoofing là kỹ thuật nền tảng của nhiều cuộc tấn công MITM. Kẻ tấn công chỉnh sửa tiêu đề gói tin IP để giả mạo địa chỉ nguồn, khiến hệ thống đích tin rằng dữ liệu đến từ một thiết bị hợp lệ. Kết quả là lưu lượng mạng bị chuyển hướng đến máy kẻ tấn công thay vì đến đích thực. Kỹ thuật này thường là bước khởi đầu để dựng lên vị trí MITM, tạo nền tảng triển khai các kỹ thuật tinh vi hơn. Hiểu rõ mô hình OSI giúp đội ngũ kỹ thuật nhận ra IP spoofing can thiệp ở tầng mạng (Layer 3), nơi kiểm soát định tuyến gói tin.

3.2. Giả mạo DNS (DNS spoofing)

DNS spoofing, còn gọi là DNS cache poisoning, xảy ra khi kẻ tấn công chèn bản ghi DNS giả mạo vào bộ nhớ đệm của máy chủ DNS. Khi người dùng truy cập một tên miền hợp lệ, họ bị chuyển hướng đến địa chỉ IP kẻ tấn công kiểm soát mà không nhận ra bất kỳ dấu hiệu bất thường nào, trình duyệt vẫn hiển thị đúng tên miền. Đây là nền tảng cho nhiều chiến dịch phishing quy mô lớn, đặc biệt nguy hiểm khi nhắm vào hệ thống ngân hàng trực tuyến, cổng thanh toán và dịch vụ xác thực doanh nghiệp.

3.3. Giả mạo HTTPS (HTTPS spoofing)

HTTPS spoofing khai thác sự tin tưởng của người dùng vào biểu tượng khóa bảo mật trên trình duyệt. Kẻ tấn công dựng lên một trang web giả mạo sử dụng tên miền gần giống tên miền hợp lệ, kết hợp với chứng chỉ SSL hợp lệ được cấp cho tên miền giả đó. Người dùng thấy kết nối HTTPS hoạt động bình thường, nhưng thực tế đang tương tác với hạ tầng của kẻ tấn công. Kỹ thuật này thường đi kèm với các lỗ hổng trong danh sách OWASP Top 10 và là cơ chế hoạt động của nhiều chiến dịch spear phishing nhắm vào cán bộ tài chính và quản lý cấp cao trong doanh nghiệp.

3.4. Đánh cắp SSL (SSL hijacking và SSL stripping)

Hai kỹ thuật này cùng nhắm vào lớp bảo mật TLS/SSL nhưng hoạt động theo cơ chế khác nhau. Trong SSL stripping, kẻ tấn công hạ cấp kết nối HTTPS xuống HTTP trong quá trình truyền tải, khiến dữ liệu đi qua dưới dạng văn bản thuần không mã hóa. Người dùng vẫn thấy tên miền đúng nhưng không còn kết nối bảo mật thực sự. Trong SSL hijacking, kẻ tấn công chuyển tiếp khóa xác thực giả mạo cho cả hai phía trong quá trình bắt tay TCP, dựng lên một phiên kết nối trông an toàn nhưng bị kiểm soát hoàn toàn. Cả hai kỹ thuật này đặc biệt nguy hiểm trên mạng Wi-Fi công cộng, nơi lưu lượng chưa được lọc qua firewall doanh nghiệp.

3.5. Đánh cắp email (email hijacking và email spoofing)

Trong môi trường doanh nghiệp, kẻ tấn công có thể chặn và giả mạo luồng email giữa các bên, đặc biệt nguy hiểm trong các giao dịch tài chính. Email spoofing kết hợp với MITM cho phép kẻ xấu thay đổi số tài khoản ngân hàng trong email chuyển tiền mà người nhận không hề nghi ngờ, dẫn đến thiệt hại tài chính trực tiếp và khó truy thu. Email hijacking tinh vi hơn: kẻ tấn công chiếm quyền truy cập hộp thư thực, theo dõi toàn bộ trao đổi rồi can thiệp vào đúng thời điểm giao dịch diễn ra. Thiếu các chuẩn xác thực như DKIM và DMARC khiến doanh nghiệp dễ trở thành nạn nhân của kỹ thuật này.

3.6. Nghe lén Wi-Fi (Wi-Fi eavesdropping)

Kẻ tấn công tạo điểm phát sóng Wi-Fi giả mạo trùng tên với mạng hợp lệ tại các địa điểm công cộng như sân bay, quán cà phê hay trung tâm hội nghị. Khi người dùng kết nối, toàn bộ lưu lượng mạng đi qua thiết bị kẻ tấn công. Đây là một trong những kịch bản MITM dễ thực hiện nhất và khó phát hiện nhất đối với người dùng cuối. Nhân viên làm việc từ xa sử dụng Wi-Fi công cộng mà không qua VPN là nhóm rủi ro cao nhất. Kỹ thuật này thường kết hợp với SSL stripping để vô hiệu hóa lớp mã hóa còn lại, tạo ra một cuộc tấn công MITM hoàn chỉnh chỉ với thiết bị tầm thường và phần mềm sẵn có.

4. Dấu hiệu nhận biết tấn công man in the middle

Phần lớn các cuộc tấn công MITM được thiết kế để hoạt động trong âm thầm, tuy nhiên vẫn có bốn nhóm dấu hiệu kỹ thuật mà đội ngũ IT cần chú ý, mỗi nhóm thường gợi ý một kỹ thuật tấn công cụ thể:

- Cảnh báo chứng chỉ SSL bất thường: Chứng chỉ SSL không khớp, hết hạn đột ngột hoặc xuất hiện cảnh báo "không tin cậy" khi truy cập các trang quen thuộc là tín hiệu của HTTPS spoofing hoặc SSL hijacking đang diễn ra. Người dùng tuyệt đối không nên bỏ qua cảnh báo này, đặc biệt với các trang xử lý tài chính hoặc thông tin đăng nhập.

- Kết nối mạng chậm bất thường hoặc bị chuyển hướng: Thời gian phản hồi tăng đáng kể mà không có nguyên nhân kỹ thuật rõ ràng, hoặc trình duyệt liên tục chuyển hướng đến URL lạ khi truy cập trang quen thuộc, thường là dấu hiệu của DNS spoofing hoặc IP spoofing đang định tuyến lưu lượng qua điểm trung gian.

- Địa chỉ MAC lạ trong bảng ARP và lưu lượng mạng bất thường: Khi kiểm tra bảng ARP của các thiết bị trong mạng nội bộ mà thấy địa chỉ MAC không quen trùng với IP của gateway hoặc máy chủ quan trọng, đây là dấu hiệu điển hình của ARP spoofing, thường được triển khai song song với Wi-Fi eavesdropping trong môi trường văn phòng mở.

- Phiên làm việc bị ngắt đột ngột và xác thực thất bại liên tiếp: Người dùng bị đăng xuất không rõ nguyên nhân, session hết hạn bất thường hoặc log hệ thống ghi nhận nhiều yêu cầu xác thực thất bại từ cùng một IP trong thời gian ngắn thường là dấu hiệu của session hijacking hoặc brute force đang kết hợp với MITM để khai thác thông tin xác thực bị đánh cắp.

5. Cách phòng chống tấn công MITM hiệu quả

Không có một biện pháp đơn lẻ nào đủ để ngăn chặn hoàn toàn tấn công man in the middle, vì mỗi kỹ thuật MITM khai thác một tầng khác nhau của hạ tầng mạng. Chiến lược phòng thủ hiệu quả đòi hỏi sự kết hợp nhiều lớp bảo vệ, áp dụng đồng thời ở cả tầng kỹ thuật lẫn tầng con người.

5.1. Triển khai mã hóa đầu cuối và bảo vệ chứng chỉ SSL

Đây là biện pháp trực tiếp chống lại SSL stripping, SSL hijacking và HTTPS spoofing. Toàn bộ ứng dụng web và API cần sử dụng HTTPS với chứng chỉ hợp lệ, kết hợp với HSTS để ngăn trình duyệt chấp nhận kết nối HTTP không mã hóa. Triển khai Certificate Pinning cho các ứng dụng di động quan trọng giúp chống lại HTTPS spoofing. Đây cũng là yêu cầu cơ bản để đáp ứng chuẩn ISO 27001.

5.2. Bảo mật email chống đánh cắp và giả mạo

Để chống lại email hijacking và email spoofing, doanh nghiệp cần triển khai đồng thời ba chuẩn xác thực: SPF xác minh máy chủ gửi email, DKIM ký điện tử từng email để phát hiện giả mạo, và DMARC định nghĩa chính sách xử lý khi email không vượt qua xác thực. Với giao dịch tài chính qua email, cần bổ sung quy trình xác minh ngoài băng tần như gọi điện thoại xác nhận trước khi thực hiện chuyển khoản.

5.3. Phân đoạn mạng và giám sát liên tục

Phân đoạn mạng (network segmentation) trực tiếp giới hạn phạm vi mà IP spoofing và DNS spoofing có thể gây ảnh hưởng. Kết hợp với chiến lược Defense in Depth, mỗi phân đoạn mạng có kiểm soát truy cập riêng, buộc kẻ tấn công phải vượt qua nhiều lớp kiểm soát thay vì tự do di chuyển sau khi đã vào được một điểm. Tích hợp firewall tại mỗi ranh giới và hệ thống phát hiện bất thường cho bảng ARP giúp nhận diện sớm các dấu hiệu của IP spoofing và ARP-based MITM.

5.4. Áp dụng mô hình Zero Trust

Nguyên tắc Zero Trust đặc biệt hiệu quả trong việc vô hiệu hóa hậu quả của Wi-Fi eavesdropping và session hijacking. Khi mọi yêu cầu truy cập đều phải xác thực liên tục bất kể vị trí mạng, việc kẻ tấn công chiếm được vị trí MITM không còn tự động đem lại quyền truy cập vào tài nguyên nội bộ.

5.5. Bảo vệ tầng ứng dụng với WAF và WAAP

Triển khai WAF giúp phát hiện và chặn các yêu cầu bất thường, bao gồm dấu hiệu của session hijacking và khai thác lỗ hổng đi kèm MITM. Giải pháp WAAP tích hợp AI cho phép phân tích hành vi theo thời gian thực, nhận diện luồng traffic bất thường và phản ứng ngay khi phát hiện dấu hiệu tấn công, bao gồm cả các biến thể MITM nhắm vào API.

5.6. Đào tạo nhận thức bảo mật cho nhân viên

Wi-Fi eavesdropping và HTTPS spoofing phát huy hiệu quả cao khi nhân viên thiếu ý thức bảo mật. Các chiến dịch social engineering thường dẫn dụ nhân viên kết nối vào mạng không an toàn hoặc bỏ qua cảnh báo chứng chỉ SSL. Đào tạo định kỳ, kết hợp quy trình xác minh nghiêm ngặt cho các giao dịch tài chính qua email và chính sách bắt buộc dùng VPN khi làm việc ngoài văn phòng, là lớp phòng thủ không thể thiếu.

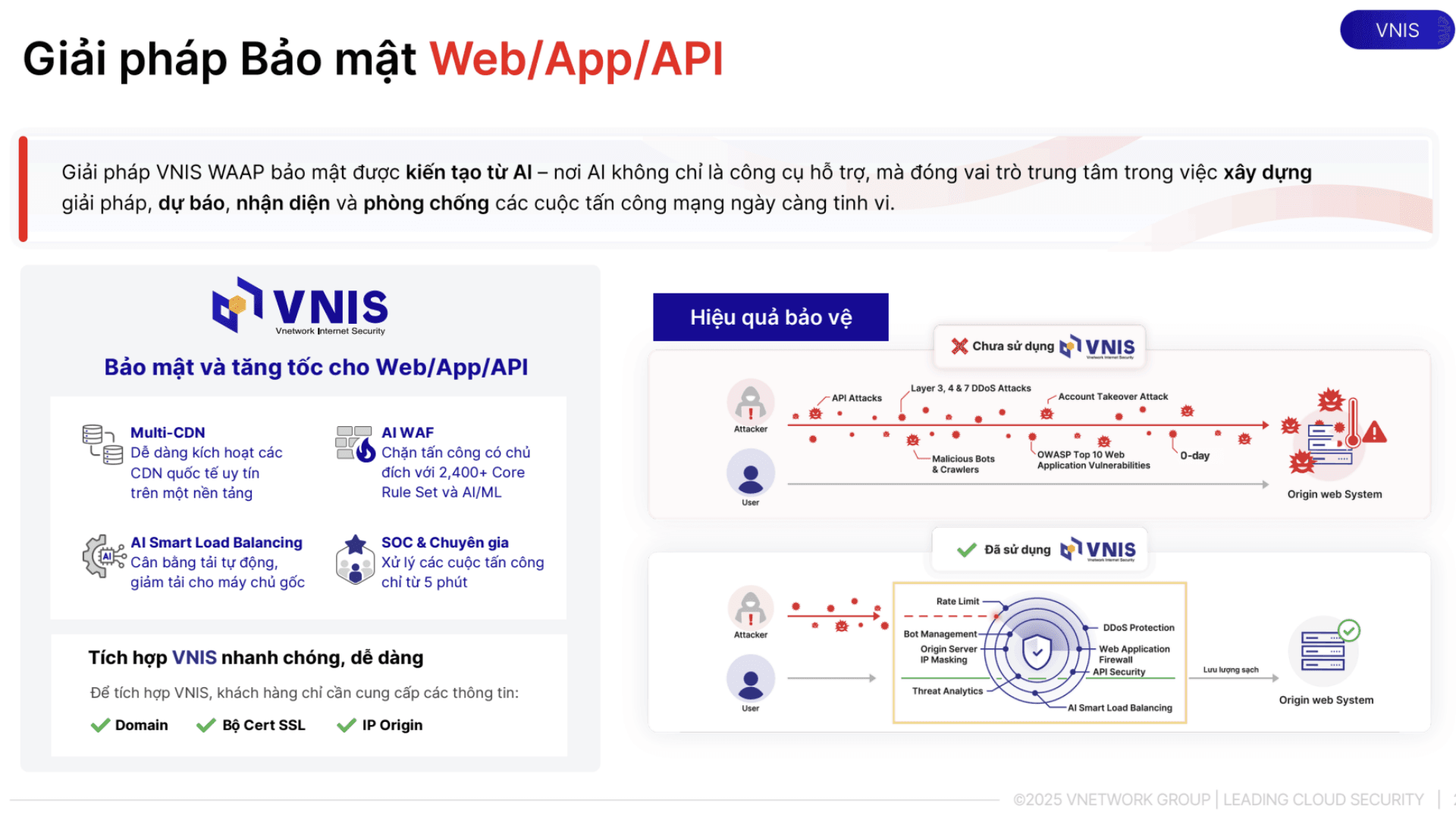

6. VNIS: Giải pháp bảo vệ hệ thống Web/App/API

VNIS (VNETWORK Internet Security) là nền tảng bảo mật Web, App và API trước các mối đe dọa từ Internet. Hệ thống cung cấp khả năng chống DDoS đa tầng (Layer 3/4/7) theo thời gian thực, đồng thời xử lý các mối đe dọa phổ biến như bot độc hại và khai thác lỗ hổng ứng dụng. Ngoài ra, VNIS góp phần giảm thiểu rủi ro từ các hình thức tấn công trung gian thông qua việc thực thi HTTPS và các cơ chế bảo mật truyền tải.

Hệ thống bảo vệ theo mô hình hai lớp song song:

- Lớp 1: AI Smart Load Balancing kết hợp Multi-CDN giúp phân tích lưu lượng và tối ưu phân phối truy cập theo thời gian thực. Khi phát hiện các dấu hiệu bất thường (traffic anomalies), hệ thống tự động điều hướng lại lưu lượng và cô lập nguồn truy cập nghi vấn nhằm bảo vệ hạ tầng.

- Lớp 2: WAAP tích hợp AI giám sát hoạt động của web, ứng dụng và API. Hệ thống phát hiện các hành vi bất thường như bot traffic, tấn công khai thác lỗ hổng và truy cập trái phép. Bộ quy tắc bảo mật bao phủ đầy đủ OWASP Top 10, được cập nhật liên tục để đối phó với các biến thể tấn công mới nhất.

7. Kết luận

Tấn công man in the middle (MITM) không chỉ là mối đe dọa lý thuyết mà là rủi ro thực tế đối với mọi tổ chức khi truyền tải dữ liệu qua Internet, với các kỹ thuật ngày càng tinh vi, có thể xuất hiện ở nhiều lớp như khai thác lỗ hổng cấu hình mạng, tấn công vào kênh truyền tải (ví dụ SSL stripping) hoặc lừa đảo người dùng qua Wi-Fi giả mạo và email phishing; do đó, để phòng chống hiệu quả, doanh nghiệp cần triển khai chiến lược bảo mật đa lớp bao gồm mã hóa TLS/HTTPS, phân đoạn mạng, mô hình Zero Trust, giám sát an ninh liên tục và đào tạo nhận thức người dùng, nhằm giảm thiểu rủi ro và tăng khả năng phát hiện sớm các mối đe dọa.

FAQ - Câu hỏi thường gặp về man in the middle

1. Man in the middle là gì và tại sao khó phát hiện?

Man in the middle (MITM) là kiểu tấn công mà kẻ xấu bí mật xen vào giữa hai bên giao tiếp để nghe lén hoặc giả mạo dữ liệu mà cả hai phía không hay biết. Lý do khó phát hiện là vì kết nối vẫn hoạt động bình thường, nạn nhân vẫn nhận được phản hồi hợp lệ, trong khi toàn bộ nội dung đã bị bên thứ ba đọc hoặc chỉnh sửa trước đó.

2. Tấn công MITM gây ra thiệt hại gì cho doanh nghiệp?

Tấn công MITM có thể gây thiệt hại tài chính trực tiếp qua thao túng email giao dịch, gián đoạn dịch vụ trong quá trình xử lý sự cố, rủi ro pháp lý do vi phạm quy định bảo vệ dữ liệu, và tổn thất uy tín thương hiệu dài hạn. Đặc biệt với doanh nghiệp tài chính và thương mại điện tử, thiệt hại thường khuếch đại do tính chất thời gian thực của giao dịch.

3. Giả mạo IP và giả mạo DNS khác nhau như thế nào?

IP spoofing giả mạo địa chỉ nguồn trong tiêu đề gói tin để chuyển hướng lưu lượng ở tầng mạng (Layer 3). DNS spoofing chèn bản ghi DNS giả vào bộ nhớ đệm máy chủ DNS để điều hướng người dùng đến địa chỉ IP sai ở tầng phân giải tên miền. IP spoofing thường là bước đầu để thiết lập vị trí MITM, trong khi DNS spoofing trực tiếp đánh lừa người dùng truy cập vào hạ tầng giả mạo.

4. Làm thế nào để nhận biết mình đang bị tấn công man in the middle?

Bốn nhóm dấu hiệu cần chú ý: cảnh báo chứng chỉ SSL bất thường khi truy cập trang quen thuộc, kết nối mạng chậm bất thường hoặc bị chuyển hướng sang URL lạ, địa chỉ MAC không quen xuất hiện trong bảng ARP trùng với IP của gateway, và phiên làm việc bị ngắt đột ngột kết hợp với nhiều lần xác thực thất bại trong log hệ thống.

5. VNIS bảo vệ doanh nghiệp trước tấn công MITM như thế nào?

VNIS áp dụng mô hình bảo mật đa lớp nhằm giảm thiểu rủi ro từ các hình thức tấn công MITM. Ở lớp hạ tầng, hệ thống kết hợp Smart Load Balancing và Multi-CDN để phân tích lưu lượng theo thời gian thực, phát hiện các dấu hiệu bất thường và lọc truy cập nghi vấn trước khi ảnh hưởng đến hệ thống. Ở lớp ứng dụng, nền tảng WAAP giám sát hoạt động của web, ứng dụng và API, giúp phát hiện các hành vi như chiếm quyền phiên (session hijacking), và bot độc hại. Đồng thời, VNIS có đội ngũ SOC giám sát 24/7 để kịp thời phát hiện và ứng phó với các mối đe dọa.