1. Cloud security là gì?

Cloud security (bảo mật đám mây) là tập hợp các chính sách, công nghệ và biện pháp kiểm soát được thiết kế để bảo vệ dữ liệu, ứng dụng và hạ tầng vận hành trên môi trường cloud computing. Mục tiêu cốt lõi của cloud security là đảm bảo tính bảo mật (confidentiality), toàn vẹn (integrity) và sẵn sàng (availability) cho toàn bộ tài nguyên số mà doanh nghiệp triển khai trên đám mây, bất kể môi trường đó là public, private hay hybrid cloud.

2. Cloud security khác gì so với bảo mật hệ thống truyền thống?

Để hiểu rõ tầm quan trọng của cloud security, cần nhìn vào sự khác biệt căn bản với cách tiếp cận bảo mật truyền thống. Hai mô hình này không chỉ khác nhau về công cụ mà còn về tư duy thiết kế và phân bổ trách nhiệm.

Bảo mật truyền thống xây dựng phòng thủ theo mô hình "tường thành": đặt firewall tại cổng vào mạng nội bộ và kiểm soát chặt mọi lưu lượng qua điểm đó. Khi toàn bộ hệ thống nằm trong một vị trí vật lý, mô hình này hoạt động hiệu quả. Trên môi trường cloud, ranh giới mạng gần như không còn tồn tại theo nghĩa vật lý vì dữ liệu di chuyển liên tục giữa các dịch vụ, API và người dùng từ khắp nơi trên thế giới. Bề mặt tấn công mở rộng theo từng API được kết nối, từng tài khoản người dùng được cấp phép và từng dịch vụ bên thứ ba được tích hợp.

| Tiêu chí | Bảo mật truyền thống | Cloud security |

| Phạm vi kiểm soát | Hạ tầng vật lý cố định | Tài nguyên phân tán, đa vùng địa lý |

| Điểm truy cập | Mạng nội bộ LAN/WAN | Internet, API mở và thiết bị từ xa |

| Mô hình triển khai | On-premise, tập trung | Cloud, co giãn linh hoạt theo workload |

| Phương thức bảo vệ | Firewall vật lý tại biên mạng | Kiểm soát danh tính, mã hóa, Zero Trust |

| Khả năng mở rộng | Hạn chế bởi phần cứng | Tự động mở rộng theo nhu cầu |

| Rủi ro đặc thù | Tấn công vật lý, mất thiết bị | Misconfiguration, rò rỉ API, multi-tenancy |

| Chi phí vận hành | CapEx cao cho hạ tầng | OpEx linh hoạt, trả theo dùng |

3. Mô hình trách nhiệm chia sẻ trong cloud security là gì?

Mô hình trách nhiệm chia sẻ (Shared Responsibility Model) là nguyên tắc nền tảng mà mọi đội ngũ IT cần nắm rõ trước khi triển khai bất kỳ workload nào lên cloud. Nguyên tắc cốt lõi: nhà cung cấp cloud chịu trách nhiệm bảo mật của hạ tầng, còn doanh nghiệp chịu trách nhiệm bảo mật trên hạ tầng đó. Nhiều sự cố cloud security thực tế xuất phát từ việc doanh nghiệp nhầm tưởng nhà cung cấp sẽ lo toàn bộ.

3.1. Phân chia trách nhiệm theo mô hình dịch vụ

Ranh giới trách nhiệm thay đổi tùy theo mô hình dịch vụ. Tham khảo chi tiết sự khác biệt giữa IaaS, PaaS, SaaS để xác định phạm vi trách nhiệm phù hợp. Với IaaS, doanh nghiệp kiểm soát và chịu trách nhiệm từ hệ điều hành trở lên. Với PaaS, nhà cung cấp đảm nhận thêm runtime và middleware. Với SaaS, nhà cung cấp quản lý gần như toàn bộ stack nhưng doanh nghiệp vẫn chịu trách nhiệm về dữ liệu và quyền truy cập của người dùng.

| Lớp bảo mật | IaaS | PaaS / SaaS |

| Dữ liệu và nội dung | Doanh nghiệp | Doanh nghiệp |

| Ứng dụng và cấu hình | Doanh nghiệp | Doanh nghiệp (SaaS: nhà cung cấp) |

| Runtime và middleware | Doanh nghiệp | Nhà cung cấp |

| Hệ điều hành | Doanh nghiệp | Nhà cung cấp |

| Hạ tầng mạng và vật lý | Nhà cung cấp | Nhà cung cấp |

3.2. Rủi ro khi hiểu sai mô hình trách nhiệm chia sẻ

Khi doanh nghiệp không nắm rõ ranh giới trách nhiệm, các khoảng trống bảo mật xuất hiện theo nhiều dạng khác nhau. Phổ biến nhất là bỏ qua việc mã hóa dữ liệu lưu trữ vì nghĩ nhà cung cấp đã lo, không thiết lập chính sách kiểm soát truy cập chặt chẽ cho tài khoản người dùng nội bộ, hoặc để cấu hình mặc định của dịch vụ cloud mà không đánh giá rủi ro. Những lỗ hổng này không xuất phát từ hạ tầng nhà cung cấp mà từ chính phần trách nhiệm thuộc về doanh nghiệp nhưng bị bỏ qua.

Để vận hành an toàn, doanh nghiệp cần thực hiện đánh giá định kỳ: xác định rõ từng workload thuộc mô hình nào (IaaS/PaaS/SaaS), lập danh sách kiểm soát theo từng lớp trách nhiệm và đảm bảo không có điểm mù nào trong toàn bộ hạ tầng cloud đang vận hành.

4. Các mối đe dọa phổ biến với môi trường cloud là gì?

Môi trường cloud mở rộng bề mặt tấn công đáng kể so với hạ tầng truyền thống. Việc hiểu rõ từng loại mối đe dọa giúp doanh nghiệp ưu tiên nguồn lực bảo mật đúng chỗ và xây dựng phương án ứng phó chủ động thay vì bị động xử lý sau khi sự cố xảy ra.

4.1. Tấn công DDoS nhắm vào hạ tầng cloud

Hạ tầng cloud với nhiều điểm truy cập công khai là mục tiêu lý tưởng của các cuộc tấn công DDoS quy mô lớn. Kẻ tấn công sử dụng botnet với hàng trăm nghìn thiết bị bị kiểm soát để đồng loạt gửi yêu cầu đến hệ thống cloud, làm cạn kiệt tài nguyên tính toán và băng thông. Tấn công DDoS trên cloud đặc biệt nguy hiểm vì chi phí tài nguyên tăng đột biến có thể gây thiệt hại tài chính lớn ngay cả trước khi hệ thống ngừng hoạt động hoàn toàn.

Đặc biệt, HTTP flood và slowloris là hai kỹ thuật tấn công Layer 7 nhắm vào lớp ứng dụng, khó phát hiện hơn tấn công Layer 3/4 vì traffic bề ngoài trông giống yêu cầu hợp lệ. Khi không có lớp lọc thông minh tại tầng ứng dụng, các cuộc tấn công này có thể làm tê liệt dịch vụ mà không cần lưu lượng khổng lồ.

4.2. Rò rỉ dữ liệu và lỗi cấu hình

Data breach là hậu quả phổ biến nhất của các sự cố cloud security và thường xuất phát từ lỗi cấu hình (misconfiguration) hơn là từ lỗ hổng kỹ thuật phức tạp. Một bucket lưu trữ để chế độ public nhầm, một quy tắc security group quá lỏng lẻo, hay một khóa API không được bảo vệ đúng cách đều có thể dẫn đến hàng triệu bản ghi dữ liệu khách hàng bị lộ ra ngoài mà không có bất kỳ cảnh báo nào. Đây là nguyên nhân hàng đầu gây ra sự cố cloud security vì xảy ra từ bên trong, không phải do kẻ tấn công từ ngoài xâm nhập.

4.3. Malware, ransomware và tấn công chuỗi cung ứng

Malware và ransomware lây lan vào môi trường cloud qua nhiều con đường: tệp đính kèm email độc hại, gói thư viện mã nguồn mở bị nhiễm, hoặc lỗ hổng trong ứng dụng bên thứ ba được tích hợp vào hệ thống. Khi ransomware mã hóa dữ liệu trên cloud storage, doanh nghiệp không chỉ mất dữ liệu mà còn phải chịu áp lực từ ransom DDoS, tức là kẻ tấn công kết hợp tống tiền với tấn công DDoS liên tục cho đến khi nhận được tiền chuộc.

4.4. Tấn công phishing và chiếm quyền tài khoản

Phishing email nhắm vào nhân viên để chiếm quyền truy cập tài khoản cloud là con đường xâm nhập phổ biến nhất. Kẻ tấn công không cần phá vỡ lớp bảo mật kỹ thuật mà chỉ cần thuyết phục một nhân viên nhập thông tin đăng nhập vào trang giả mạo. Tài khoản quản trị viên cloud khi bị chiếm quyền có thể dẫn đến việc toàn bộ hạ tầng bị kiểm soát, dữ liệu bị sao chép hoặc hệ thống bị phá hủy chỉ trong vài phút.

Kỹ thuật spear phishing nhắm vào cá nhân cụ thể như IT Manager hay C-level với nội dung được cá nhân hóa cao, khiến người nhận khó phân biệt với email thật. Social engineering kết hợp thao túng tâm lý và kỹ thuật giả mạo là lý do tại sao đào tạo nhận thức bảo mật cho nhân viên quan trọng không kém gì triển khai công nghệ.

4.5. Lỗ hổng zero-day và khai thác ứng dụng web

Các lỗ hổng zero-day trên ứng dụng web chạy cloud là mục tiêu của các nhóm tấn công có chủ đích. Điểm đặc biệt nguy hiểm là các lỗ hổng này chưa được biết đến nên chưa có bản vá, và kẻ tấn công khai thác chúng trong khoảng thời gian từ khi phát hiện đến khi nhà sản xuất tung ra bản vá. Bên cạnh zero-day, các lỗ hổng phổ biến như SQL injection và XSS vẫn là nguyên nhân của nhiều sự cố bảo mật nghiêm trọng do ứng dụng chưa được vá hoặc kiểm thử kỹ lưỡng.

5. Các thành phần cốt lõi của một chiến lược cloud security hiệu quả

Một chiến lược cloud security toàn diện không phụ thuộc vào một công cụ duy nhất mà đòi hỏi nhiều lớp bảo vệ phối hợp chặt chẽ với nhau. Mỗi thành phần giải quyết một nhóm rủi ro khác nhau và cùng nhau tạo thành hệ thống phòng thủ theo chiều sâu.

| Thành phần | Vai trò bảo vệ chính |

| Quản lý danh tính (IAM + MFA) | Ngăn truy cập trái phép, kiểm soát quyền hạn tối thiểu |

| Mã hóa dữ liệu (at rest + in transit) | Bảo vệ dữ liệu ngay cả khi bị đánh cắp |

| WAF / WAAP | Lọc traffic độc hại, bảo vệ ứng dụng và API |

| Giám sát liên tục (SOC 24/7) | Phát hiện và ứng phó sự cố theo thời gian thực |

| Sao lưu và Disaster Recovery | Đảm bảo liên tục kinh doanh khi xảy ra sự cố |

| Zero Trust | Không tin tưởng mặc định, xác thực mọi truy cập |

5.1. Quản lý danh tính và kiểm soát truy cập (IAM)

Kiểm soát danh tính và truy cập (Identity and Access Management) là lớp bảo vệ đầu tiên và quan trọng nhất trong môi trường cloud. IAM xác định chính xác ai được truy cập tài nguyên nào, với quyền hạn gì và trong điều kiện nào. Nguyên tắc least privilege (quyền tối thiểu cần thiết) yêu cầu mỗi tài khoản chỉ được cấp đúng quyền hạn cần thiết cho công việc, không hơn. Xác thực đa yếu tố (MFA) bắt buộc cho tất cả tài khoản truy cập hệ thống cloud, đặc biệt tài khoản có quyền quản trị.

5.2. Mã hóa dữ liệu toàn diện

Mã hóa dữ liệu cần được áp dụng ở hai trạng thái: dữ liệu khi lưu trữ (data at rest) và dữ liệu khi truyền tải (data in transit). Với data at rest, toàn bộ dữ liệu trên cloud storage cần được mã hóa bằng thuật toán đủ mạnh, với khóa mã hóa được quản lý bởi doanh nghiệp chứ không phải nhà cung cấp cloud. Với data in transit, mọi kết nối giữa client và server, giữa các dịch vụ microservice và giữa các vùng cloud đều phải sử dụng TLS/SSL để ngăn chặn nghe lén. Quản lý vòng đời khóa mã hóa, bao gồm luân chuyển và thu hồi khóa định kỳ, là phần thường bị bỏ qua nhưng quan trọng không kém bản thân việc mã hóa.

5.3. Tường lửa ứng dụng web và bảo vệ API

WAF đóng vai trò đặc biệt quan trọng với các ứng dụng web chạy trên cloud vì đây là lớp lọc trực tiếp tại điểm tiếp xúc giữa internet và ứng dụng. WAF phân tích từng yêu cầu HTTP/HTTPS và chặn những yêu cầu mang dấu hiệu tấn công dựa trên bộ quy tắc và học máy. Thế hệ mới hơn là WAAP (Web Application and API Protection) mở rộng bảo vệ sang cả API, vốn là bề mặt tấn công ngày càng phổ biến trong kiến trúc microservice và ứng dụng mobile. Kiểm soát rate limit tại lớp này còn giúp ngăn chặn tấn công brute force và scraping dữ liệu có hệ thống.

5.4. Giám sát liên tục và phát hiện sự cố

Giám sát liên tục (continuous monitoring) là yêu cầu bắt buộc trong môi trường cloud vì hành vi bất thường cần được phát hiện ngay lập tức, không phải sau vài giờ hay vài ngày. Hệ thống thu thập và phân tích log từ toàn bộ dịch vụ cloud, phát hiện các pattern bất thường như đăng nhập từ vị trí địa lý mới, truy cập tài nguyên bất thường hoặc lưu lượng tăng đột biến. Đội ngũ SOC (Security Operations Center) giám sát 24/7 đảm bảo phản ứng kịp thời khi hệ thống phát cảnh báo, giảm thời gian từ khi phát hiện đến khi ngăn chặn sự cố.

5.5. Sao lưu, phục hồi và kế hoạch ứng phó sự cố

Chiến lược sao lưu theo quy tắc 3-2-1 (3 bản sao, trên 2 loại phương tiện, 1 bản ngoài site) cần được áp dụng nghiêm túc cho toàn bộ dữ liệu quan trọng trên cloud. Sao lưu đơn thuần chưa đủ nếu không có kế hoạch phục hồi thảm họa (Disaster Recovery) được kiểm thử định kỳ. Thời gian phục hồi mục tiêu (RTO) và điểm phục hồi mục tiêu (RPO) cần được xác định rõ ràng và phù hợp với yêu cầu kinh doanh. Kế hoạch ứng phó sự cố cần mô tả chi tiết quy trình thông báo nội bộ, cô lập hệ thống bị tấn công và phục hồi dịch vụ theo thứ tự ưu tiên.

5.6. Mô hình Zero Trust

Mô hình Zero Trust xây dựng trên nguyên tắc "không tin tưởng mặc định, luôn xác minh". Thay vì tin tưởng mọi kết nối từ bên trong mạng nội bộ, Zero Trust yêu cầu xác thực danh tính và kiểm tra quyền truy cập cho từng yêu cầu, bất kể nguồn gốc là từ nội bộ hay bên ngoài. Mô hình này đặc biệt phù hợp với môi trường cloud và làm việc từ xa, nơi ranh giới mạng truyền thống không còn tồn tại. Áp dụng Zero Trust giúp giảm thiểu rủi ro từ tài khoản nội bộ bị chiếm dụng hoặc thiết bị kết nối không an toàn.

6. Cloud security áp dụng như thế nào theo từng mô hình triển khai?

Yêu cầu bảo mật thay đổi đáng kể tùy theo mô hình triển khai cloud mà doanh nghiệp lựa chọn. Hiểu rõ đặc điểm bảo mật của từng mô hình giúp tránh các lỗ hổng phát sinh từ sự không phù hợp giữa yêu cầu kinh doanh và kiến trúc cloud. Tham khảo chi tiết về Public Cloud, Private Cloud và Hybrid Cloud để xác định mô hình phù hợp với doanh nghiệp.

| Tiêu chí | Public Cloud | Private Cloud | Hybrid Cloud |

| Kiểm soát hạ tầng | Nhà cung cấp | Doanh nghiệp | Chia sẻ |

| Chi phí bảo mật | Thấp hơn | Cao hơn | Trung bình |

| Rủi ro đặc thù | Misconfiguration, multi-tenancy | Chi phí vận hành cao | Khó đồng bộ chính sách |

| Phù hợp với | SME, startup | Tài chính, y tế, chính phủ | Enterprise có workload hỗn hợp |

Với bảo mật điện toán đám mây trên môi trường hybrid, thách thức lớn nhất là đồng bộ chính sách bảo mật giữa hạ tầng on-premise và cloud. Dữ liệu di chuyển qua lại giữa hai môi trường tạo ra điểm kết nối cần được kiểm soát chặt chẽ. Doanh nghiệp cần đảm bảo chính sách mã hóa, kiểm soát truy cập và giám sát được áp dụng nhất quán trên cả hai phần hạ tầng, không để tồn tại tiêu chuẩn bảo mật khác nhau cho cùng một loại dữ liệu.

7. Tiêu chuẩn và quy định pháp lý về Cloud security doanh nghiệp Việt Nam cần biết

Tuân thủ tiêu chuẩn và quy định pháp lý không chỉ là nghĩa vụ bắt buộc mà còn là khung tham chiếu giúp doanh nghiệp xây dựng chính sách cloud security có hệ thống và đo lường được. Doanh nghiệp đang trong quá trình chuyển đổi số cần đặt vấn đề tuân thủ song song với lộ trình triển khai cloud, thay vì xử lý sau khi hệ thống đã vận hành.

7.1. ISO 27001 - tiêu chuẩn quản lý an toàn thông tin quốc tế

ISO 27001 là tiêu chuẩn quốc tế về hệ thống quản lý an toàn thông tin (ISMS), được công nhận rộng rãi tại hơn 150 quốc gia. Đối với doanh nghiệp vận hành trên cloud, ISO 27001 yêu cầu xây dựng quy trình đánh giá rủi ro định kỳ, thiết lập chính sách kiểm soát truy cập rõ ràng, xây dựng kế hoạch ứng phó sự cố có tài liệu hóa đầy đủ và tổ chức đào tạo nhận thức bảo mật cho toàn bộ nhân viên. Việc đạt chứng nhận ISO 27001 là tín hiệu tin cậy với khách hàng, đối tác và nhà đầu tư rằng doanh nghiệp đang quản lý dữ liệu theo chuẩn mực quốc tế.

7.2. Luật An ninh mạng và Nghị định 13

Luật An ninh mạng (Luật số 24/2018/QH14) đặt ra các yêu cầu bắt buộc đối với tổ chức cung cấp dịch vụ trên không gian mạng tại Việt Nam, bao gồm nghĩa vụ lưu trữ dữ liệu người dùng trong nước, xác thực danh tính người dùng và phối hợp với cơ quan chức năng khi có yêu cầu. Nghị định 13/2023/NĐ-CP bổ sung quy định chi tiết về bảo vệ dữ liệu cá nhân, yêu cầu doanh nghiệp có biện pháp kỹ thuật ngăn chặn truy cập trái phép, thông báo sự cố rò rỉ dữ liệu trong thời hạn quy định và không chuyển dữ liệu cá nhân ra nước ngoài khi chưa đáp ứng điều kiện pháp lý.

Doanh nghiệp cần lưu ý rằng Luật An ninh mạng không chỉ áp dụng cho doanh nghiệp công nghệ mà còn cho mọi tổ chức thu thập và xử lý dữ liệu người dùng trên nền tảng số. Việc không tuân thủ có thể dẫn đến chế tài hành chính và yêu cầu dừng hoạt động dịch vụ.

7.3. Luật Dữ liệu 2024 (Luật số 60/2024/QH15)

Luật Dữ liệu 2024 là bước tiến quan trọng trong khung pháp lý số tại Việt Nam, quy định về phân loại dữ liệu (dữ liệu quan trọng, dữ liệu cốt lõi, dữ liệu thông thường), cơ chế quản trị và trách nhiệm bảo vệ của các tổ chức. Đối với doanh nghiệp dùng cloud, luật này yêu cầu xác định rõ từng loại dữ liệu đang lưu trữ, kiểm soát chặt quyền truy cập theo từng phân loại và đảm bảo dữ liệu quan trọng không bị chuyển ra ngoài lãnh thổ khi chưa được phép. Không phân loại và bảo vệ đúng chuẩn có thể dẫn đến vi phạm pháp lý nghiêm trọng ngay cả khi dữ liệu chưa bị rò rỉ ra bên ngoài.

7.4. Luật Bảo vệ dữ liệu cá nhân (Luật số 91/2025/QH15)

Luật số 91/2025/QH15 là khung pháp lý toàn diện nhất về bảo vệ dữ liệu cá nhân tại Việt Nam hiện nay. Luật yêu cầu doanh nghiệp xác định rõ mục đích thu thập và xử lý dữ liệu cá nhân, triển khai biện pháp kỹ thuật bảo vệ dữ liệu ngay từ giai đoạn thiết kế hệ thống (privacy by design), thông báo cho chủ thể dữ liệu khi xảy ra sự cố rò rỉ và tôn trọng quyền xóa dữ liệu của người dùng. Đối với hệ thống cloud lưu trữ thông tin khách hàng, doanh nghiệp cần đặc biệt lưu ý giới hạn thời gian lưu trữ, cơ chế xóa dữ liệu theo yêu cầu và kiểm soát quyền truy cập dữ liệu cá nhân theo từng cá nhân xử lý. Vi phạm có thể dẫn đến chế tài hành chính và dân sự theo quy định của luật.

8. Giải pháp Cloud security cho doanh nghiệp từ VNETWORK

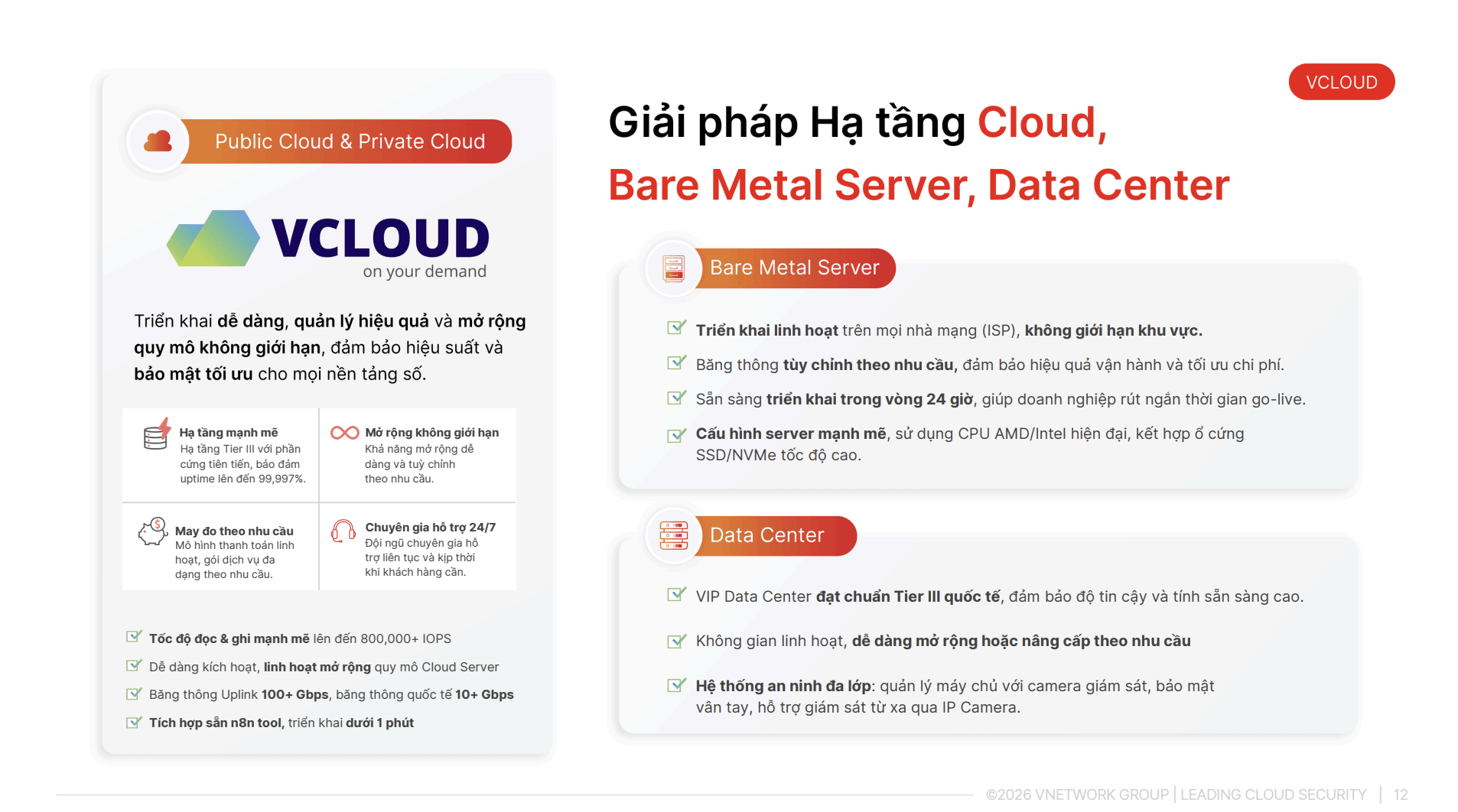

Trước bối cảnh các mối đe dọa ngày càng phức tạp và khung pháp lý ngày càng chặt chẽ, doanh nghiệp cần một nền tảng hạ tầng cloud đủ mạnh, linh hoạt và được bảo mật ngay từ lớp vật lý. VNETWORK cung cấp VCLOUD, nền tảng điện toán đám mây được xây dựng để đáp ứng đồng thời hai yêu cầu then chốt của doanh nghiệp hiện đại: hiệu năng vận hành cao và bảo mật đa tầng tích hợp sẵn.

VCLOUD là nền tảng cloud computing của VNETWORK, vận hành trên data center đạt chuẩn Tier III, đảm bảo uptime cao và hoạt động liên tục. Hệ thống hỗ trợ triển khai linh hoạt từ VPS đơn lẻ cho doanh nghiệp SME đến cụm server quy mô lớn cho enterprise, với khả năng tự động mở rộng tài nguyên CPU, RAM và lưu trữ theo tải thực tế mà không cần gián đoạn hệ thống. Bảo mật được tích hợp trực tiếp vào từng lớp hạ tầng, bao gồm:

- Firewall và Security Group kiểm soát lưu lượng vào ra ở tầng mạng, ngăn chặn truy cập trái phép từ nguồn không xác định

- Xác thực hai lớp (2FA) và SSH Key Pair kiểm soát chặt quyền truy cập quản trị, giảm thiểu rủi ro từ tài khoản bị chiếm quyền

- Mã hóa dữ liệu lưu trữ tốc độ cao bảo vệ dữ liệu ngay cả khi xảy ra sự cố vật lý tại hạ tầng

- Hỗ trợ Kubernetes cho workload container và microservice, đảm bảo phân tách môi trường và kiểm soát truy cập theo từng namespace

- Tuân thủ ISO 27001 với các kiểm soát bảo mật được vận hành theo chuẩn mực quốc tế

VCLOUD phù hợp với doanh nghiệp đang chuyển đổi số cần hạ tầng ổn định chi phí hợp lý, doanh nghiệp thương mại điện tử cần co giãn tài nguyên tức thì trong cao điểm, và tổ chức xử lý AI hoặc Big Data cần hiệu năng lưu trữ liên tục cao. Với các mô hình triển khai Public Cloud, Private Cloud và Hybrid Cloud linh hoạt và đội ngũ kỹ thuật hỗ trợ 24/7/365, VNETWORK đồng hành cùng doanh nghiệp từ giai đoạn triển khai đến vận hành dài hạn.

9. Kết luận

Cloud security không phải bài toán một giải pháp giải quyết tất cả. Doanh nghiệp cần tư duy phân lớp: bảo vệ từ hạ tầng mạng, qua lớp ứng dụng cho đến điểm đầu vào email trong một chiến lược thống nhất và liên tục được cập nhật trước các mối đe dọa mới. Hiểu đúng mô hình trách nhiệm chia sẻ, tuân thủ khung pháp lý và triển khai đủ các thành phần bảo vệ cốt lõi là ba trụ cột không thể thiếu cho bất kỳ doanh nghiệp nào đang vận hành trên cloud.

FAQ - Câu hỏi thường gặp về cloud security

1. Cloud security là gì và khác gì bảo mật truyền thống?

Cloud security là tập hợp các chính sách, công nghệ và biện pháp kiểm soát bảo vệ dữ liệu, ứng dụng và hạ tầng trên môi trường đám mây. Khác với bảo mật truyền thống tập trung bảo vệ hạ tầng vật lý cố định, cloud security phải đối phó với bề mặt tấn công phân tán, đa điểm truy cập từ internet và mô hình trách nhiệm chia sẻ giữa nhà cung cấp cloud và doanh nghiệp. Công cụ và quy trình bảo mật cũng khác căn bản vì không còn ranh giới mạng vật lý truyền thống.

2. Doanh nghiệp nhỏ có cần đầu tư cloud security không?

Doanh nghiệp nhỏ và vừa thực ra là nhóm dễ bị tấn công nhất vì thường thiếu đội IT chuyên trách và chưa có chính sách bảo mật bài bản. Kẻ tấn công biết điều này và thường nhắm vào SME như bước đệm để tấn công lên các đối tác lớn hơn trong chuỗi cung ứng. Khi đã dịch chuyển dữ liệu khách hàng và hệ thống vận hành lên cloud, rủi ro rò rỉ dữ liệu hay gián đoạn dịch vụ có thể gây thiệt hại nghiêm trọng bất kể quy mô. Đầu tư vào cloud security ở mức phù hợp từ sớm giúp tiết kiệm chi phí khắc phục sự cố về sau.

3. Mô hình trách nhiệm chia sẻ trong cloud security hoạt động như thế nào?

Theo mô hình trách nhiệm chia sẻ, nhà cung cấp cloud chịu trách nhiệm bảo mật "của" hạ tầng vật lý, mạng lưới và nền tảng. Doanh nghiệp chịu trách nhiệm bảo mật "trên" hạ tầng đó, bao gồm dữ liệu, ứng dụng, cấu hình và quản lý truy cập. Ranh giới này thay đổi theo mô hình IaaS, PaaS hay SaaS. Nhiều sự cố xuất phát từ việc doanh nghiệp nhầm tưởng nhà cung cấp lo toàn bộ trong khi thực tế phần quan trọng nhất là dữ liệu và cấu hình vẫn thuộc trách nhiệm của chính doanh nghiệp.

4. Những tiêu chuẩn bảo mật nào doanh nghiệp Việt Nam cần tuân thủ khi dùng cloud?

Doanh nghiệp Việt Nam cần tuân thủ Luật An ninh mạng (24/2018/QH14), Nghị định 13/2023 về bảo vệ dữ liệu cá nhân, Luật Dữ liệu 2024 (Luật số 60/2024/QH15) và Luật Bảo vệ dữ liệu cá nhân (Luật số 91/2025/QH15). Về tiêu chuẩn quốc tế, ISO 27001 là khung tham chiếu phổ biến nhất. Doanh nghiệp trong lĩnh vực tài chính, y tế hoặc dịch vụ công có thể phải đáp ứng thêm các tiêu chuẩn chuyên ngành. Xây dựng cloud security đúng chuẩn từ đầu giúp tránh rủi ro pháp lý và chi phí khắc phục về sau.

5. VCLOUD hỗ trợ bảo mật cloud security cho doanh nghiệp như thế nào?

VCLOUD tích hợp bảo mật đa tầng trực tiếp vào hạ tầng, bao gồm Firewall, Security Group, xác thực hai lớp (2FA), SSH Key Pair và mã hóa dữ liệu lưu trữ. Toàn bộ hạ tầng vận hành trên data center đạt chuẩn Tier III+ và tuân thủ ISO 27001, đảm bảo tính sẵn sàng cao và kiểm soát truy cập chặt chẽ. VCLOUD hỗ trợ tự động mở rộng tài nguyên theo tải thực tế, phù hợp với doanh nghiệp SME lẫn enterprise, kết hợp với đội ngũ kỹ thuật VNETWORK hỗ trợ 24/7/365 để xử lý kịp thời mọi sự cố.