1. Lỗ hổng bảo mật là gì?

Lỗ hổng bảo mật (security vulnerability) là điểm yếu tồn tại trong phần mềm, phần cứng, quy trình vận hành hoặc cấu hình hệ thống mà kẻ tấn công có thể khai thác để xâm nhập, đánh cắp dữ liệu hoặc phá hoại hoạt động của tổ chức. Lỗ hổng không nhất thiết xuất phát từ lỗi lập trình phức tạp; đôi khi một thiết lập sai đơn giản hoặc mật khẩu mặc định chưa được thay đổi cũng đủ để tạo ra cửa ngõ cho tấn công.

Để hiểu rõ hơn, cần phân biệt bốn khái niệm thường bị nhầm lẫn:

- Lỗ hổng (vulnerability) là điểm yếu tiềm ẩn trong hệ thống.

- Mối đe dọa (threat) là tác nhân hoặc hành động có khả năng khai thác điểm yếu đó.

- Exploit là hành động thực tế khai thác lỗ hổng thành công.

- Rủi ro (risk) là xác suất và mức độ thiệt hại nếu lỗ hổng bị khai thác thành công.

Bốn yếu tố này liên quan chặt chẽ: lỗ hổng tồn tại, mối đe dọa xuất hiện, exploit được thực thi và rủi ro hình thành.

2. Nguyên nhân hình thành lỗ hổng bảo mật

Lỗ hổng bảo mật không tự nhiên xuất hiện mà đến từ nhiều nguồn gốc khác nhau trong vòng đời phát triển và vận hành hệ thống. Hiểu rõ nguyên nhân là bước đầu tiên để xây dựng chiến lược phòng chống phù hợp.

- Lỗi trong vòng đời phát triển phần mềm (SDLC): Khi lập trình viên không kiểm tra đầu vào người dùng kỹ lưỡng, sử dụng thư viện lỗi thời hoặc bỏ qua các bước review bảo mật, ứng dụng dễ phát sinh các lỗ hổng nghiêm trọng như SQL Injection hay tấn công XSS.

- Cấu hình hệ thống sai hoặc không đầy đủ: Máy chủ, cơ sở dữ liệu và dịch vụ đám mây được triển khai với cài đặt mặc định hoặc phân quyền quá rộng tạo ra điểm yếu mà kẻ tấn công dễ dàng nhắm đến. Đây là nguyên nhân đằng sau phần lớn các sự cố bảo mật liên quan đến bảo mật điện toán đám mây.

- Phụ thuộc thư viện bên thứ ba (dependency chain): Một dự án phần mềm hiện đại có thể phụ thuộc hàng chục hoặc hàng trăm thư viện bên ngoài. Nếu một thư viện bị phát hiện lỗ hổng, toàn bộ ứng dụng sử dụng thư viện đó đều bị ảnh hưởng đồng thời, khó phát hiện và xử lý đồng bộ.

- Thiếu cập nhật bản vá bảo mật: Phần mềm lỗi thời chứa các lỗ hổng đã được công bố công khai. Kẻ tấn công thường nhắm vào những hệ thống chậm vá lỗi vì chúng là mục tiêu dễ nhất, đặc biệt khi thông tin khai thác đã có sẵn trên các diễn đàn bảo mật.

- Yếu tố con người và quy trình vận hành: Nhân viên sử dụng mật khẩu yếu, chia sẻ quyền truy cập không kiểm soát, tài khoản dịch vụ không được thu hồi sau khi nhân viên rời tổ chức, hoặc shadow IT (ứng dụng tự triển khai không được IT quản lý) đều có thể biến con người thành mắt xích yếu nhất trong chuỗi bảo mật.

3. Các loại lỗ hổng bảo mật phổ biến hiện nay

Hiểu rõ các loại lỗ hổng phổ biến giúp doanh nghiệp ưu tiên nguồn lực bảo vệ đúng chỗ. Dưới đây là năm nhóm lỗ hổng thường xuyên bị khai thác nhất trong môi trường doanh nghiệp.

3.1. Lỗ hổng ứng dụng web

Ứng dụng web là bề mặt tấn công rộng nhất vì chúng tiếp xúc trực tiếp với internet. SQL Injection cho phép kẻ tấn công chèn câu lệnh SQL độc hại vào form đầu vào để truy xuất hoặc xóa dữ liệu trong cơ sở dữ liệu. Cross-Site Scripting (XSS) cho phép chèn mã JavaScript độc hại vào trang web, đánh cắp phiên đăng nhập của người dùng. Cross-Site Request Forgery (CSRF) lừa trình duyệt người dùng gửi yêu cầu trái phép đến ứng dụng mà họ đang đăng nhập. Server-Side Request Forgery (SSRF) cho phép kẻ tấn công tác động để máy chủ gửi yêu cầu đến các dịch vụ nội bộ mà bình thường không thể truy cập từ bên ngoài. Insecure Deserialization xảy ra khi ứng dụng xử lý dữ liệu chuỗi hóa từ nguồn không tin cậy, cho phép thực thi mã từ xa.

3.2. Lỗ hổng hạ tầng và hệ điều hành

Hệ điều hành và phần mềm ứng dụng chứa hàng triệu dòng code, tạo ra cơ hội tồn tại lỗi trong quá trình phát triển. Các lỗ hổng loại này thường liên quan đến tràn bộ nhớ đệm (buffer overflow), đặc quyền leo thang (privilege escalation) cho phép kẻ tấn công nâng quyền từ người dùng thông thường lên quản trị viên, hoặc lỗ hổng trong giao thức mạng và dịch vụ hệ thống. Các lỗ hổng này thường có điểm CVSS cao vì ảnh hưởng trực tiếp đến toàn bộ hệ thống chứ không chỉ một ứng dụng đơn lẻ.

3.3. Lỗ hổng API

Giao diện lập trình ứng dụng (API) ngày càng trở thành mục tiêu phổ biến vì API kết nối trực tiếp với dữ liệu và logic nghiệp vụ quan trọng. Lỗ hổng API thường xuất phát từ xác thực token yếu, thiếu rate limiting (giới hạn tốc độ truy vấn), lộ thông tin nhạy cảm trong phản hồi API, hoặc Broken Object Level Authorization (BOLA) cho phép người dùng truy xuất dữ liệu của đối tượng khác vượt quá phạm vi phân quyền. Với doanh nghiệp tài chính và thương mại điện tử vận hành nhiều API kết nối đối tác, rủi ro từ nhóm lỗ hổng này đặc biệt cần chú ý.

3.4. Lỗ hổng xác thực và phân quyền

Xác thực không đủ mạnh và phân quyền không chặt chẽ tạo ra lỗ hổng cho phép kẻ tấn công truy cập tài nguyên không được phép. Broken Authentication xảy ra khi hệ thống cho phép mật khẩu yếu, không có cơ chế khóa tài khoản sau nhiều lần đăng nhập sai, hoặc không bảo vệ phiên làm việc đúng cách. Broken Access Control xảy ra khi người dùng có thể truy cập dữ liệu hoặc chức năng ngoài phạm vi quyền hạn được cấp. Kẻ tấn công khai thác lỗ hổng này để truy cập dữ liệu khách hàng, thay đổi cấu hình hệ thống hoặc thực hiện hành động có quyền hạn cao hơn mức được cấp phép ban đầu.

3.5. Lỗ hổng zero-day

Lỗ hổng zero-day là lỗ hổng chưa được nhà sản xuất phần mềm phát hiện hoặc chưa có bản vá. Tên gọi "zero-day" phản ánh thực tế là nhà phát triển có "không ngày" để xử lý trước khi lỗ hổng bị khai thác. Đây là loại lỗ hổng nguy hiểm nhất vì không có biện pháp vá lỗi nào có thể áp dụng ngay lập tức, buộc doanh nghiệp phải dựa vào các lớp bảo vệ chủ động khác như giám sát hành vi bất thường và phân tích AI để phát hiện dấu hiệu khai thác sớm.

4. Quy trình khai thác lỗ hổng bảo mật: kẻ tấn công hành động như thế nào?

Hiểu quy trình khai thác lỗ hổng từ góc độ kẻ tấn công giúp doanh nghiệp biết chính xác cần phá vỡ chuỗi tấn công ở đâu để phòng thủ hiệu quả nhất.

Giai đoạn 1: Thu thập thông tin (Reconnaissance). Trước khi tấn công, kẻ xâm nhập thu thập thông tin về mục tiêu: tên miền, cấu trúc hệ thống, phiên bản phần mềm đang sử dụng, tài khoản công khai và các lỗi phát tán thông qua khai thác. Giai đoạn này thường im lặng và khó phát hiện vì không tác động trực tiếp vào hệ thống.

Giai đoạn 2: Quét lỗ hổng (Scanning). Kẻ tấn công sử dụng công cụ tự động để quét các dịch vụ, cổng mở và phần mềm trên hệ thống mục tiêu, đối chiếu kết quả với cơ sở dữ liệu lỗ hổng đã biết (CVE) để xác định điểm yếu có thể khai thác. Những hệ thống chậm cập nhật bản vá là mục tiêu dễ nhất trong giai đoạn này.

Giai đoạn 3: Khai thác lỗ hổng (Exploitation). Kẻ tấn công thực thi mã khai thác nhắm vào lỗ hổng đã xác định. Với lỗ hổng ứng dụng web như SQL Injection hay XSS, việc khai thác có thể thực hiện qua trình duyệt thông thường mà không cần công cụ đặc biệt. Với lỗ hổng hệ điều hành hoặc API, công cụ chuyên biệt được sử dụng để tác động đúng vào điểm yếu.

Giai đoạn 4: Duy trì hiện diện và mở rộng (Post-exploitation). Sau khi xâm nhập thành công, kẻ tấn công không rời đi ngay mà tìm cách duy trì quyền truy cập lâu dài: cài rootkit hoặc backdoor, di chuyển ngang (lateral movement) sang các hệ thống khác trong mạng nội bộ, và leo thang đặc quyền để có quyền quản trị hệ thống. Giai đoạn này có thể kéo dài nhiều tuần hoặc nhiều tháng trước khi bị phát hiện.

Thời gian trung bình từ khi kẻ tấn công xâm nhập đến khi tổ chức phát hiện ra được gọi là "dwell time" (thời gian ẩn nấp). Dwell time càng dài, thiệt hại càng lớn vì kẻ tấn công có nhiều thời gian thu thập dữ liệu, di chuyển trong hệ thống và xóa dấu vết. Vì vậy, rút ngắn dwell time bằng giám sát liên tục là ưu tiên hàng đầu trong chiến lược bảo mật hiện đại.

5. Hậu quả khi lỗ hổng bảo mật bị khai thác

Khi lỗ hổng bảo mật bị kẻ tấn công khai thác thành công, hậu quả không chỉ dừng lại ở thiệt hại kỹ thuật. Với các ngành nhạy cảm như tài chính, chứng khoán, bảo hiểm và thương mại điện tử, tác động có thể lan rộng và kéo dài trong nhiều năm.

- Rò rỉ dữ liệu và vi phạm tuân thủ pháp lý: Kẻ tấn công khai thác lỗ hổng để đánh cắp thông tin tài khoản, lịch sử giao dịch và dữ liệu định danh cá nhân. Theo Luật Bảo vệ dữ liệu cá nhân số 91/2025/QH15, doanh nghiệp để xảy ra sự cố data breach có thể đối mặt với xử phạt hành chính và trách nhiệm bồi thường cho chủ thể dữ liệu bị ảnh hưởng.

- Gián đoạn dịch vụ và tổn thất doanh thu: Tấn công mạng khai thác lỗ hổng có thể khiến hệ thống giao dịch chứng khoán, cổng thanh toán hoặc nền tảng thương mại điện tử tê liệt. Mỗi phút gián đoạn đồng nghĩa với doanh thu bị mất và lòng tin khách hàng suy giảm, đặc biệt nghiêm trọng trong các giai đoạn cao điểm giao dịch.

- Thiệt hại tài chính trực tiếp và chi phí khắc phục: Kẻ tấn công có thể thực hiện giao dịch trái phép hoặc thao túng dữ liệu tài chính sau khi xâm nhập thành công. Ngoài tổn thất trực tiếp, doanh nghiệp còn chịu chi phí khắc phục sự cố, thuê chuyên gia điều tra forensics, nâng cấp hệ thống và trang trải các khoản phạt từ cơ quan quản lý.

- Mất uy tín thương hiệu lâu dài: Một sự cố bảo mật nghiêm trọng không chỉ làm khách hàng hiện tại rời bỏ mà còn tạo rào cản thu hút khách hàng mới trong thời gian dài. Trong lĩnh vực tài chính và thương mại điện tử, nơi khách hàng đặt niềm tin rất cao vào bảo mật dữ liệu, thiệt hại uy tín thường lớn hơn nhiều so với thiệt hại tài chính trực tiếp.

6. Cách phòng chống lỗ hổng bảo mật hiệu quả

Phòng chống lỗ hổng bảo mật hiệu quả đòi hỏi cách tiếp cận nhiều lớp, kết hợp biện pháp kỹ thuật, quy trình vận hành và nâng cao nhận thức con người. Mô hình Defense in Depth (bảo vệ theo chiều sâu) là nguyên tắc nền tảng: không có lớp bảo vệ nào là tuyệt đối, nên cần nhiều lớp độc lập để hạn chế thiệt hại khi một lớp bị vượt qua.

6.1. Quy trình quản lý lỗ hổng (Vulnerability Management)

Doanh nghiệp cần thiết lập quy trình quản lý lỗ hổng có kỷ luật, không phải xử lý từng phát sinh. Quy trình gắn với bốn bước chính:

- Phát hiện lỗ hổng qua quét tự động (DAST/SAST) và penetration testing định kỳ

- Phân loại và ưu tiên xử lý theo điểm CVSS kết hợp mức độ quan trọng với nghiệp vụ

- Khắc phục bằng cách vá lỗi hoặc áp dụng compensating control tạm thời nếu chưa có bản vá chính thức

- Xác nhận sau vá và theo dõi liên tục để đảm bảo lỗ hổng đã được xử lý hoàn toàn.

Nguyên tắc Shift Left Security khuyến khích tích hợp kiểm tra bảo mật ngay từ giai đoạn phát triển thay vì chỉ phát hiện sau khi hệ thống lên sản. Càng phát hiện sớm, chi phí xử lý càng thấp và nguy cơ khai thác càng giảm.

6.2. Kiểm soát truy cập theo nguyên tắc đặc quyền tối thiểu

Nguyên tắc đặc quyền tối thiểu (Least Privilege) yêu cầu mỗi tài khoản, dịch vụ hoặc ứng dụng chỉ được cấp đúng quyền cần thiết để thực hiện nhiệm vụ của mình, không hơn không kém. Kết hợp với xác thực đa yếu tố (MFA), quản lý danh tính chặt chẽ và thu hồi quyền truy cập ngay khi không còn cần thiết giúp hạn chế phạm vi thiệt hại khi một tài khoản bị xâm phạm. Mô hình Zero Trust là bước tiến xa hơn, theo đó không có người dùng hay thiết bị nào được mặc nhiên tin tưởng, kể cả khi đã trong mạng nội bộ. Mọi yêu cầu truy cập đều phải được xác thực và ủy quyền lại từng lần, giảm đáng kể rủi ro từ lateral movement sau khi kẻ tấn công xâm nhập.

6.3. Triển khai WAF và giám sát liên tục

Triển khai WAF (Web Application Firewall) là lớp bảo vệ cốt lõi cho mọi ứng dụng web và API. WAF phân tích lưu lượng truy cập theo thời gian thực, phát hiện và chặn các yêu cầu độc hại khai thác lỗ hổng trước khi chúng đến được máy chủ ứng dụng. WAAP (Web Application and API Protection) là thế hệ mới hơn của WAF, tích hợp bảo vệ thêm cả bot, DDoS Layer 7 và phân tích hành vi bằng AI để phát hiện tấn công tinh vi hơn. Giám sát liên tục 24/7 qua hệ thống SIEM và đội SOC giúp phát hiện dwell time ngay khi có dấu hiệu bất thường, thay vì chờ đến khi thiệt hại xảy ra mới xử lý. Kết hợp giám sát hành vi với cảnh báo tự động giúp rút ngắn thời gian phản ứng xuống mức thấp nhất có thể.

6.4. Quản lý bản vá và đào tạo nhân sự

Xây dựng chính sách quản lý bản vá (patch management) rõ ràng, đảm bảo mọi phần mềm và hệ thống được cập nhật theo lịch định kỳ, ưu tiên nhóm có điểm CVSS cao trước. Kết hợp với kiểm tra thâm nhập (penetration testing) thường xuyên giúp phát hiện sớm điểm yếu trước khi kẻ tấn công tìm ra. Đào tạo nhận thức bảo mật cho toàn bộ nhân viên, đặc biệt về nhận biết phishing và social engineering, là yếu tố không thể thiếu để xử lý mối đe dọa từ góc độ con người.

7. VNIS - Giải pháp bảo vệ Web, App và API trước lỗ hổng bảo mật

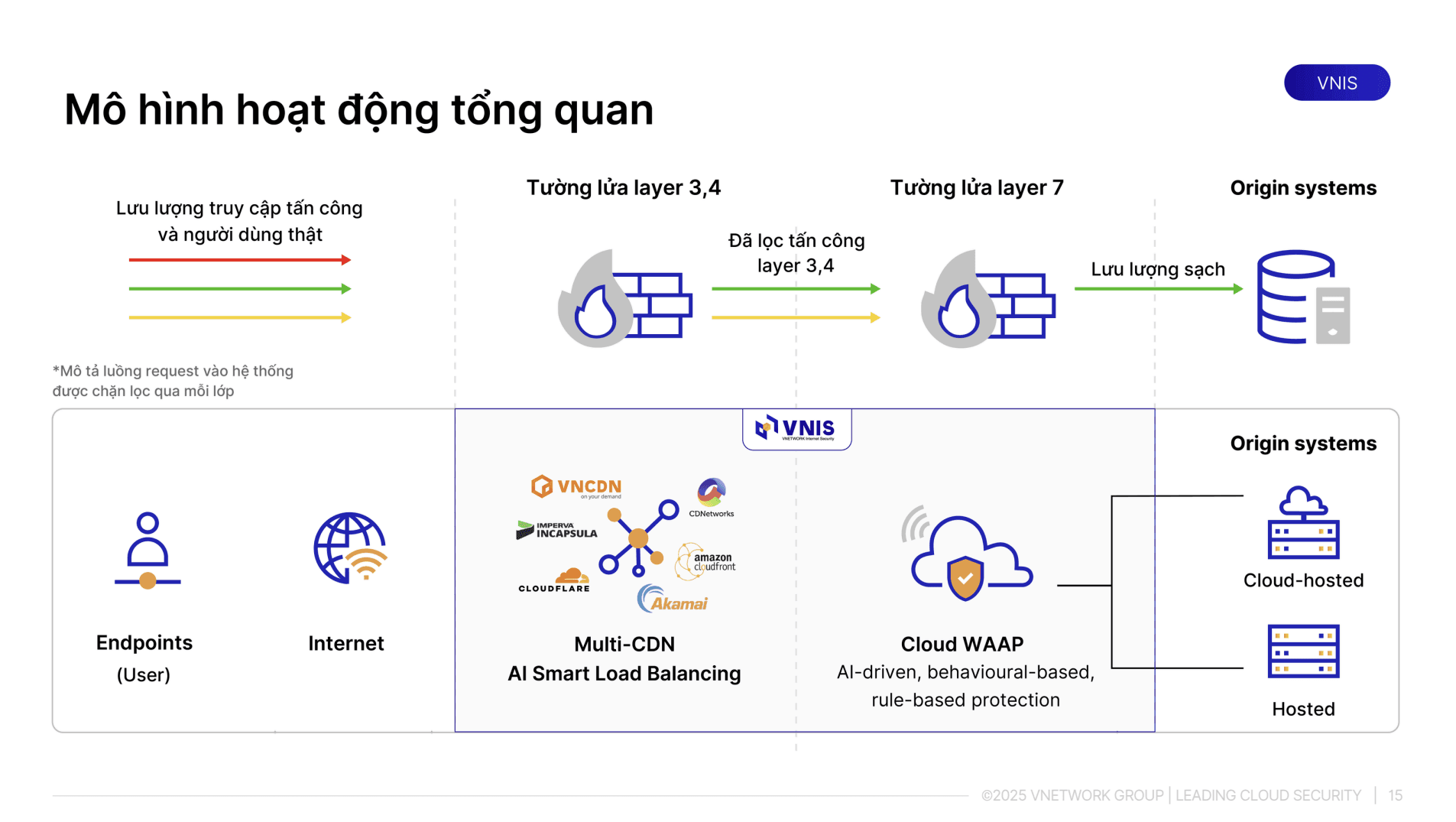

Trong bối cảnh rủi ro mạng phức tạp, việc bảo vệ hệ thống không thể chỉ dựa vào các công cụ rời rạc. Giải pháp VNIS (VNETWORK Internet Security) cung cấp nền tảng bảo mật tích hợp, giúp doanh nghiệp chủ động đối phó với các lỗ hổng thông qua mô hình bảo vệ hai lớp:

- Lớp 1: VNIS kết hợp AI Smart Load Balancing cùng mạng lưới Multi-CDN toàn cầu để xử lý các cuộc tấn công DDoS ở tầng mạng (Layer 3/4). AI tự động phân tích hành vi truy cập, phân phối lưu lượng hợp lý và loại bỏ nguồn traffic bất thường trước khi gây quá tải hệ thống.

- Lớp 2: VNIS triển khai WAAP (Web Application and API Protection) ứng dụng AI WAF để ngăn chặn DDoS Layer 7, bot độc hại và các lỗ hổng bảo mật phổ biến theo danh sách OWASP Top 10 như SQL Injection, XSS.

Những lợi thế vượt trội khi triển khai VNIS:

- Ngăn chặn lỗ hổng zero-day: Nhờ khả năng phân tích hành vi bằng trí tuệ nhân tạo, VNIS có thể phát hiện và chặn đứng các cuộc tấn công khai thác lỗ hổng zero-day ngay cả khi chưa có bản vá chính thức từ nhà sản xuất.

- Giám sát liên tục 24/7: Mọi hoạt động được theo dõi bởi đội ngũ chuyên gia SOC giàu kinh nghiệm từ VNETWORK, giúp doanh nghiệp duy trì sự ổn định mà không cần đội IT chuyên trách phức tạp.

- Duy trì hiệu suất hệ thống: VNIS tối ưu hóa hiệu suất truyền tải dữ liệu thông qua CDN, đảm bảo trải nghiệm người dùng mượt mà ngay cả khi hệ thống đang bị tấn công.

8. Kết luận

Lỗ hổng bảo mật là điều không thể hoàn toàn tránh khỏi trong môi trường công nghệ phức tạp hiện nay, nhưng hoàn toàn có thể được kiểm soát nếu doanh nghiệp chủ động nhận diện, theo dõi và ứng phó kịp thời. Hiểu rõ lỗ hổng hình thành từ đâu, kẻ tấn công khai thác theo quy trình nào, và lớp bảo vệ nào cần được ưu tiên giúp doanh nghiệp xây dựng chiến lược bảo mật có căn cứ thay vì ứng phó bị động. Đặc biệt với các tổ chức hoạt động trong lĩnh vực tài chính, chứng khoán, bảo hiểm và thương mại điện tử, một chiến lược bảo mật toàn diện không còn là lựa chọn mà là yêu cầu bắt buộc. Liên hệ VNETWORK để được tư vấn giải pháp bảo mật phù hợp với quy mô và đặc thù vận hành của doanh nghiệp bạn.

FAQ về lỗ hổng bảo mật

1. Lỗ hổng bảo mật và mối đe dọa bảo mật khác nhau như thế nào?

Lỗ hổng bảo mật là điểm yếu tồn tại trong hệ thống, còn mối đe dọa là tác nhân hoặc hành động có khả năng khai thác điểm yếu đó. Nói đơn giản, lỗ hổng là "cửa hở" và mối đe dọa là kẻ có thể bước qua cánh cửa đó. Rủi ro bảo mật hình thành khi cả hai yếu tố này cùng xuất hiện, và exploit là hành động biến lỗ hổng tiềm ẩn thành thiệt hại thực tế.

2. Điểm CVSS là gì và doanh nghiệp nên ưu tiên vá lỗ hổng nào trước?

Điểm CVSS (Common Vulnerability Scoring System) là thang điểm từ 0 đến 10 đánh giá mức độ nghiêm trọng của lỗ hổng dựa trên các yếu tố như khả năng khai thác từ xa, độ phức tạp, quyền hạn cần thiết và mức độ tác động. Doanh nghiệp nên ưu tiên vá lỗ hổng có điểm CVSS Critical (9.0 trở lên) và High (7.0 đến 8.9) trước, đặc biệt là các lỗ hổng trên hệ thống tiếp xúc trực tiếp với internet hoặc lưu trữ dữ liệu nhạy cảm.

3. Lỗ hổng zero-day nguy hiểm thế nào và doanh nghiệp phòng chống ra sao khi chưa có bản vá?

Lỗ hổng zero-day là lỗ hổng chưa được nhà sản xuất phát hiện hoặc chưa có bản vá. Trong khoảng thời gian "mù" này, biện pháp phòng chống trực tiếp duy nhất là giám sát hành vi bất thường và phân tích AI để phát hiện dấu hiệu khai thác sớm. Doanh nghiệp có thể bổ sung compensating control như tắt dịch vụ chưa cần thiết, siết chặt phân quyền và tăng cường giám sát để giảm rủi ro trong thời gian chờ bản vá chính thức.

4. Doanh nghiệp nhỏ chưa có đội IT có cần quản lý lỗ hổng bảo mật không?

Doanh nghiệp nhỏ và vừa thậm chí còn dễ trở thành mục tiêu hơn vì thường thiếu nguồn lực bảo mật chuyên trách. Kẻ tấn công biết rõ điều này và chủ động nhắm vào các tổ chức có hệ thống phòng thủ mỏng hơn. Sử dụng nền tảng bảo mật tích hợp như VNIS giúp doanh nghiệp nhỏ có lớp bảo vệ chuyên nghiệp với khả năng vận hành tự động và đội ngũ SOC giám sát 24/7 mà không cần đội IT lớn.

5. Làm thế nào để biết hệ thống đang có lỗ hổng bảo mật?

Doanh nghiệp có thể phát hiện lỗ hổng qua ba cách chính: quét lỗ hổng tự động bằng công cụ DAST/SAST chuyên dụng, kiểm tra thâm nhập (penetration testing) do chuyên gia thực hiện định kỳ, và giám sát hành vi bất thường trong hệ thống theo thời gian thực. Kết hợp cả ba cách tiếp cận giúp phát hiện lỗ hổng sớm nhất có thể, trước khi kẻ tấn công có cơ hội khai thác.