Phishing là gì?

Phishing (giả mạo lừa đảo) là hình thức tấn công mạng phổ biến nhằm đánh cắp thông tin nhạy cảm như tên đăng nhập, mật khẩu, mã OTP, hoặc dữ liệu tài chính. Tin tặc sẽ giả mạo các tổ chức uy tín (ngân hàng, nhà cung cấp dịch vụ, quản lý nội bộ..) để lừa người dùng cung cấp thông tin hoặc truy cập vào liên kết độc hại.

Các thông tin bị đánh cắp và các lỗ hổng bảo mật là những lý do gây cản trở doanh nghiệp. Đây là phương thức khởi đầu cho nhiều hình thức tấn công phức tạp hơn như ransomware, BEC (Business Email Compromise) hay APT (Advanced Persistent Threat).

Xem thêm: Những cách để bảo vệ email cho doanh nghiệp

Vì sao doanh nghiệp dễ trở thành mục tiêu của Phishing?

Không phải ngẫu nhiên mà phần lớn các chiến dịch phishing đều nhắm vào doanh nghiệp thay vì người dùng cá nhân. Trong môi trường vận hành số, doanh nghiệp sở hữu dữ liệu giá trị, dòng tiền lớn và hệ thống kết nối phức tạp. Chỉ cần chiếm quyền một tài khoản nội bộ, tin tặc có thể mở rộng truy cập và khai thác nhiều tài nguyên quan trọng. Dưới đây là những lý do chính khiến doanh nghiệp trở thành mục tiêu hấp dẫn của các cuộc tấn công phishing.

- Phụ thuộc lớn vào email trong quy trình vận hành: Email được sử dụng để phê duyệt thanh toán, ký hợp đồng, trao đổi thông tin với đối tác và quản lý nội bộ. Khi một tài khoản email bị chiếm quyền, hacker có thể gửi yêu cầu chuyển tiền hoặc phát tán mã độc mà không gây nghi ngờ.

- Giá trị tài chính cao và quyền phê duyệt tập trung: Bộ phận kế toán, tài chính hoặc lãnh đạo cấp cao thường có quyền xử lý giao dịch giá trị lớn. Các cuộc tấn công như Business Email Compromise (BEC) có thể gây thiệt hại hàng trăm nghìn USD chỉ trong một lần chuyển khoản sai.

- Dữ liệu nhạy cảm tập trung trên nền tảng cloud: Doanh nghiệp hiện lưu trữ dữ liệu trên Google Workspace, Microsoft 365 hoặc các nền tảng SaaS khác. Một thông tin đăng nhập bị lộ có thể dẫn tới truy cập toàn bộ tài liệu nội bộ, danh sách khách hàng và hệ thống quản trị.

- Môi trường làm việc phân tán và truy cập từ xa: Làm việc hybrid hoặc remote khiến nhân viên truy cập hệ thống từ nhiều thiết bị và mạng khác nhau. Điều này mở rộng bề mặt tấn công và khiến việc kiểm soát truy cập trở nên phức tạp hơn.

- Nhận thức bảo mật không đồng đều giữa các phòng ban: Không phải mọi nhân viên đều được đào tạo đầy đủ về an toàn thông tin. Chỉ một cá nhân thiếu cảnh giác cũng có thể trở thành điểm khởi đầu cho toàn bộ cuộc tấn công.

- Tấn công chuỗi cung ứng (Supply Chain Attack): Tin tặc có thể xâm nhập một doanh nghiệp nhỏ để làm bàn đạp tấn công đối tác lớn hơn. Điều này khiến phishing không chỉ là rủi ro nội bộ mà còn ảnh hưởng đến toàn bộ hệ sinh thái kinh doanh.

Quy trình Tấn công Phishing thông thường

Dù được triển khai dưới nhiều hình thức khác nhau, phần lớn các cuộc Phishing attack đều tuân theo một chuỗi hành động có tính toán. Tin tặc không chỉ gửi đi một thông điệp lừa đảo đơn lẻ mà thường xây dựng chiến dịch theo từng giai đoạn, từ trinh sát đến khai thác và mở rộng quyền kiểm soát. Hiểu rõ quy trình này giúp doanh nghiệp nhận diện sớm dấu hiệu bất thường và hạn chế thiệt hại ngay từ giai đoạn đầu.

Dưới đây là 5 bước của một quy trình tấn công Phishing thông thường

- Bước 1 - Thu thập thông tin mục tiêu: Tin tặc tiến hành trinh sát, thu thập dữ liệu về cơ cấu tổ chức, nhân sự, quy trình phê duyệt và đối tác thông qua website, mạng xã hội hoặc nguồn rò rỉ.

- Bước 2 - Xây dựng kịch bản lừa đảo: Dựa trên thông tin thu thập được, kẻ tấn công tạo nội dung giả mạo có tính thuyết phục cao, thường khai thác yếu tố khẩn cấp hoặc áp lực công việc.

- Bước 3 - Dẫn dụ thực hiện hành động: Nạn nhân được yêu cầu cung cấp thông tin đăng nhập, xác thực tài khoản hoặc phê duyệt giao dịch dưới hình thức giống thao tác công việc thông thường.

- Bước 4 - Khai thác quyền truy cập ban đầu: Sau khi có được thông tin hoặc tài khoản, hacker âm thầm truy cập hệ thống, theo dõi email nội bộ và thu thập thêm dữ liệu.

- Bước 5 - Mở rộng và gây thiệt hại: Tin tặc triển khai gian lận tài chính, đánh cắp dữ liệu hoặc mã hóa hệ thống, khiến doanh nghiệp chỉ phát hiện khi hậu quả đã xảy ra.

Các hình thức tấn công phishing phổ biến

Phishing không tồn tại dưới một hình thức duy nhất. Tùy vào mục tiêu và bối cảnh, tin tặc có thể điều chỉnh phương thức tiếp cận để tăng khả năng thành công và vượt qua các cơ chế bảo mật truyền thống. Từ email hàng loạt đến các chiến dịch nhắm mục tiêu cụ thể, mỗi hình thức phishing đều có đặc điểm và mức độ rủi ro khác nhau đối với doanh nghiệp.

Spear phishing

Spear phishing là hình thức tấn công có chủ đích, nhắm vào một cá nhân hoặc bộ phận cụ thể trong tổ chức. Không giống các chiến dịch phát tán đại trà, spear phishing được xây dựng dựa trên quá trình nghiên cứu kỹ lưỡng về mục tiêu. Tin tặc có thể thu thập thông tin từ website doanh nghiệp, hồ sơ LinkedIn, thông cáo báo chí hoặc thậm chí từ các cuộc trao đổi trước đó bị rò rỉ.

Điểm nguy hiểm của spear phishing nằm ở mức độ cá nhân hóa cao. Nội dung thường đề cập trực tiếp đến dự án đang triển khai, tên đối tác, chức danh nội bộ hoặc bối cảnh công việc cụ thể. Khi thông điệp phù hợp với thực tế vận hành, người nhận khó nhận ra dấu hiệu bất thường.

Trong môi trường doanh nghiệp, spear phishing thường nhắm vào:

- Bộ phận kế toán và tài chính

- Nhân sự phụ trách hợp đồng

- IT hoặc quản trị hệ thống

- Quản lý cấp trung có quyền phê duyệt

Một email yêu cầu “xác nhận thanh toán gấp cho đối tác” hoặc “cập nhật thông tin đăng nhập hệ thống nội bộ” nếu được cá nhân hóa đúng cách có thể vượt qua cả sự cảnh giác lẫn bộ lọc bảo mật cơ bản.

Hậu quả của spear phishing không chỉ dừng lại ở việc lộ mật khẩu. Khi chiếm được một tài khoản nội bộ, tin tặc có thể theo dõi luồng trao đổi, thu thập thêm dữ liệu và chuẩn bị cho các hành vi gian lận tài chính hoặc cài đặt mã độc ở quy mô lớn hơn. Chính vì vậy, spear phishing thường là bước khởi đầu của các cuộc tấn công có tổ chức.

Phishing email

Phishing email là hình thức tấn công phishing phổ biến nhất và vẫn chiếm tỷ trọng lớn trong các sự cố an ninh mạng liên quan đến doanh nghiệp. Khác với spear phishing mang tính cá nhân hóa cao, phishing email thường được triển khai trên quy mô rộng, nhắm vào nhiều người dùng cùng lúc.

Tin tặc gửi hàng loạt email giả mạo với nội dung quen thuộc như:

- Cảnh báo tài khoản bị khóa

- Hóa đơn chưa thanh toán

- Thông báo cập nhật bảo mật

- Thông tin giao hàng hoặc hoàn tiền

Mặc dù mức độ tinh vi ban đầu có thể không cao, nhưng sự phát triển của công nghệ AI đã khiến phishing email ngày càng khó phân biệt với email hợp pháp. Nội dung ít lỗi chính tả, bố cục chuyên nghiệp và thậm chí sử dụng logo, chữ ký gần giống với tổ chức thật.

Đối với doanh nghiệp, rủi ro từ phishing email không chỉ nằm ở việc một cá nhân bị lừa. Khi một nhân viên nhấp vào liên kết giả mạo và cung cấp thông tin đăng nhập, hacker có thể:

- Truy cập vào hệ thống email nội bộ

- Đọc và phân tích lịch sử trao đổi

- Gửi tiếp email lừa đảo từ chính tài khoản bị chiếm quyền

- Phát tán mã độc sang các bộ phận khác

Điều này tạo ra hiệu ứng lan truyền nội bộ, khiến phishing từ một sự cố cá nhân có thể nhanh chóng trở thành khủng hoảng toàn hệ thống. Chính vì email vẫn là kênh giao tiếp chính trong vận hành doanh nghiệp, phishing email tiếp tục là một trong những mối đe dọa nghiêm trọng và khó loại bỏ hoàn toàn nếu không có cơ chế giám sát và phân tích chuyên sâu.

Whaling

Whaling là biến thể nâng cao của spear phishing, tập trung vào lãnh đạo cấp cao như CEO, CFO hoặc Giám đốc tài chính. Thay vì khai thác số lượng lớn mục tiêu, tin tặc nhắm vào những cá nhân có quyền phê duyệt giao dịch hoặc tiếp cận thông tin chiến lược.

Nội dung whaling thường liên quan đến các vấn đề quan trọng như hợp đồng, mua bán, sáp nhập, giao dịch quốc tế hoặc yêu cầu chuyển tiền khẩn cấp. Vì đối tượng là lãnh đạo, email thường được thiết kế tinh vi, có ngôn ngữ trang trọng và bối cảnh sát thực tế.

Một quyết định sai lầm ở cấp quản lý có thể dẫn đến thiệt hại tài chính lớn hoặc rò rỉ thông tin nhạy cảm. Chính vì vậy, whaling được xem là một trong những hình thức phishing có mức độ rủi ro cao nhất đối với doanh nghiệp.

Smishing (SMS Phishing)

Smishing là hình thức lừa đảo phishing qua tin nhắn SMS, khai thác thói quen sử dụng điện thoại di động của người dùng. Nội dung thường mang tính khẩn cấp, liên quan đến tài khoản ngân hàng, giao dịch bất thường hoặc thông báo giao hàng.

Do màn hình điện thoại hiển thị rút gọn đường dẫn và người dùng ít kiểm tra chi tiết URL, nguy cơ truy cập vào trang giả mạo cao hơn. Trong môi trường doanh nghiệp, nếu nhân viên sử dụng thiết bị cá nhân để đăng nhập tài khoản công việc, smishing có thể trở thành điểm truy cập ban đầu cho hacker. Sự phổ biến của mobile banking và làm việc từ xa khiến smishing ngày càng trở thành mối đe dọa đáng lưu ý.

Vishing (Voice Phishing)

Vishing là hình thức phishing qua cuộc gọi điện thoại. Kẻ tấn công có thể giả danh ngân hàng, cơ quan chức năng hoặc thậm chí là lãnh đạo nội bộ để yêu cầu xác thực thông tin hoặc thực hiện giao dịch.

Điểm nguy hiểm của vishing nằm ở yếu tố giao tiếp trực tiếp. Khi người nghe tin rằng họ đang trao đổi với một cá nhân có thẩm quyền, khả năng cảnh giác giảm xuống đáng kể. Sự phát triển của công nghệ giả giọng nói bằng AI còn làm tăng độ thuyết phục của các cuộc gọi này.

Đối với doanh nghiệp, vishing có thể được sử dụng để thu thập thông tin xác thực hoặc hỗ trợ các chiến dịch spear phishing tinh vi hơn.

Quishing (QR Code Phishing)

Quishing khai thác mã QR để chuyển hướng người dùng đến trang web giả mạo. Hình thức này thường xuất hiện trong hóa đơn điện tử, tài liệu sự kiện hoặc bảng thông báo công cộng.

Vì người dùng không thể nhìn thấy trực tiếp địa chỉ website trước khi truy cập, việc đánh giá tính hợp lệ trở nên khó khăn hơn. Khi kết hợp với giao diện đăng nhập quen thuộc, quishing có thể đánh cắp thông tin mà nạn nhân không hề nghi ngờ.

Clone Phishing (Lừa đảo sao chép)

Clone phishing xảy ra khi tin tặc sao chép một email hợp pháp đã từng được gửi trước đó, sau đó thay thế liên kết hoặc tệp đính kèm bằng nội dung độc hại và gửi lại cho người nhận.

Vì thông điệp quen thuộc và thường liên quan đến công việc thực tế, người nhận dễ tin rằng đây chỉ là bản cập nhật hoặc gửi lại tài liệu cũ. Trong môi trường doanh nghiệp có nhiều trao đổi nội bộ, clone phishing có thể vượt qua sự cảnh giác ban đầu và gây rủi ro lan rộng.

Pharming (Chuyển hướng DNS)

Pharming là hình thức tấn công ở mức hạ tầng, can thiệp vào hệ thống phân giải tên miền để chuyển hướng người dùng đến trang web giả mạo, ngay cả khi họ nhập đúng địa chỉ.

Khác với các hình thức phishing phụ thuộc nhiều vào thao tác người dùng, pharming khai thác điểm yếu ở tầng mạng. Điều này khiến việc phát hiện bằng mắt thường gần như không thể và đòi hỏi cơ chế bảo mật ở cấp hệ thống.

Với doanh nghiệp, pharming có thể dẫn đến việc thu thập hàng loạt thông tin đăng nhập nếu không có cơ chế xác thực và giám sát truy cập phù hợp.

Cách phòng chống tấn công Phishing

Phishing không thể được ngăn chặn chỉ bằng một công cụ đơn lẻ. Do bản chất khai thác yếu tố con người kết hợp với kỹ thuật giả mạo ngày càng tinh vi, doanh nghiệp cần triển khai chiến lược phòng thủ nhiều lớp, kết hợp giữa công nghệ, quy trình và nâng cao nhận thức nội bộ. Mục tiêu không chỉ là chặn email độc hại, mà còn phải giảm thiểu rủi ro khi sự cố xảy ra.

Nâng cao nhận thức và đào tạo nhân viên

Con người là mắt xích dễ bị khai thác nhất trong chuỗi tấn công phishing. Vì vậy, đào tạo định kỳ về an toàn thông tin là bước nền tảng trong chiến lược phòng thủ. Nhân viên cần được hướng dẫn cách nhận diện các dấu hiệu bất thường như yêu cầu khẩn cấp không rõ nguồn gốc, thay đổi quy trình thanh toán đột ngột hoặc yêu cầu cung cấp thông tin nhạy cảm.

Bên cạnh đó, các chương trình mô phỏng phishing nội bộ giúp doanh nghiệp đánh giá mức độ cảnh giác và cải thiện phản xạ xử lý sự cố. Tuy nhiên, đào tạo chỉ giảm thiểu rủi ro chứ không thể loại bỏ hoàn toàn sai sót của con người. Do đó, các lớp bảo vệ kỹ thuật vẫn là yếu tố bắt buộc.

Triển khai cơ chế xác thực và bảo vệ tài khoản

Việc cấu hình đầy đủ các tiêu chuẩn xác thực email như SPF, DKIM và DMARC giúp hạn chế tình trạng giả mạo tên miền doanh nghiệp. Đây là lớp phòng thủ quan trọng để bảo vệ thương hiệu và giảm nguy cơ bị lợi dụng trong các chiến dịch spoofing.

Song song đó, xác thực đa yếu tố (MFA) cần được áp dụng cho toàn bộ tài khoản truy cập hệ thống. Ngay cả khi mật khẩu bị lộ do phishing, MFA vẫn tạo thêm rào cản trước khi hacker có thể đăng nhập thành công.

Giám sát và phân tích hành vi truy cập

Các giải pháp bảo mật hiện đại không chỉ dựa vào danh sách chặn hay chữ ký nhận diện, mà còn phân tích hành vi người dùng và mức độ rủi ro của từng phiên truy cập.

Việc phát hiện bất thường như đăng nhập từ vị trí địa lý lạ, thay đổi thiết bị đột ngột hoặc truy cập khối lượng dữ liệu lớn trong thời gian ngắn giúp doanh nghiệp phản ứng sớm trước khi thiệt hại lan rộng. Giám sát liên tục thông qua hệ thống SOC cũng đóng vai trò quan trọng trong việc phát hiện và xử lý sự cố kịp thời.

Kiểm soát và bảo vệ tầng email

Do phần lớn các cuộc tấn công phishing bắt đầu từ email, việc triển khai giải pháp và nền tảng bảo mật email chuyên sâu là bước then chốt.

Hệ thống này cần phải có những khả năng như:

- Phân tích nội dung và liên kết theo thời gian thực

- Phát hiện mã độc zero-day

- Nhận diện tên miền gần giống (lookalike domain)

- Ngăn chặn các hành vi phát tán nội bộ

Thay vì chỉ lọc spam cơ bản, giải pháp chuyên dụng giúp chặn mối đe dọa trước khi email đến hộp thư người dùng, giảm phụ thuộc vào yếu tố cảnh giác cá nhân.

Xây dựng quy trình phản ứng sự cố rõ ràng

Dù đã triển khai nhiều lớp bảo vệ, doanh nghiệp vẫn cần chuẩn bị sẵn kịch bản ứng phó khi xảy ra sự cố phishing. Khả năng phản ứng nhanh quyết định mức độ thiệt hại thực tế, đặc biệt trong các tình huống liên quan đến gian lận tài chính hoặc rò rỉ dữ liệu.

Khi phát hiện dấu hiệu nghi ngờ, bước đầu tiên là cô lập tài khoản hoặc thiết bị có nguy cơ bị xâm nhập để ngăn chặn lan rộng. Đồng thời, cần thông báo kịp thời cho bộ phận IT và an ninh thông tin để phối hợp xử lý. Việc chậm trễ vài giờ có thể khiến tin tặc mở rộng quyền truy cập sang các hệ thống khác.

Sau khi kiểm soát ban đầu, doanh nghiệp cần đánh giá phạm vi ảnh hưởng và rà soát toàn bộ thông tin xác thực liên quan. Việc đổi mật khẩu, kích hoạt hoặc siết chặt xác thực đa yếu tố và kiểm tra nhật ký truy cập là những bước quan trọng nhằm đảm bảo sự cố không tái diễn. Một quy trình phản ứng sự cố hiệu quả không chỉ giúp giảm thiểu tổn thất, mà còn củng cố năng lực phòng thủ lâu dài trước các chiến dịch phishing ngày càng tinh vi.

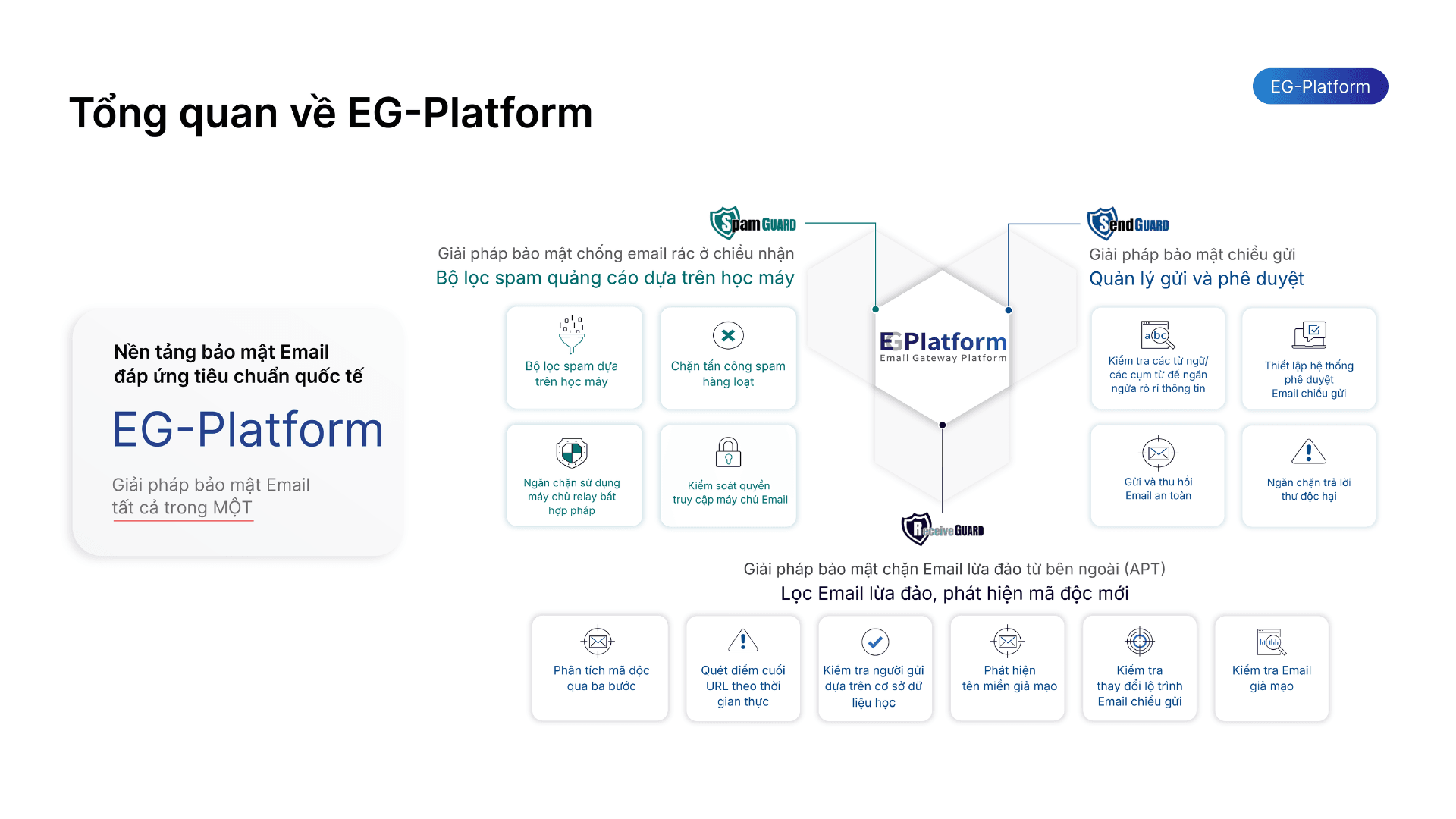

EG-Platform - Giải pháp bảo mật email chống Phishing đa lớp

Trong phần lớn các cuộc tấn công phishing, email là điểm khởi phát đầu tiên. Tuy nhiên, nhiều chiến dịch hiện nay không còn chứa mã độc rõ ràng mà khai thác yếu tố tâm lý và ngữ cảnh công việc, khiến các bộ lọc truyền thống khó phát hiện. Doanh nghiệp vì vậy cần một giải pháp bảo mật email có khả năng phân tích hành vi và chặn mối đe dọa ngay từ giai đoạn sớm.

EG-Platform của VNETWORK là nền tảng bảo mật email duy nhất trên toàn cầu đáp ứng 100% bộ tiêu chuẩn ITU-T X.1236 của Liên minh Viễn thông Quốc tế (ITU). Giải pháp ứng dụng AI và Machine Learning để bảo vệ toàn diện email hai chiều, cả nhận và gửi, giúp ngăn chặn phishing, social engineering và các cuộc tấn công có chủ đích.

Hệ thống được xây dựng theo mô hình ba lớp bảo vệ:

- Spam Guard sử dụng Machine Learning và bộ lọc Bayes để chấm điểm rủi ro cho từng email, đồng thời kiểm tra chuẩn xác thực SPF, DKIM, DMARC nhằm phát hiện giả mạo tên miền. Lớp này giúp lọc và chặn sớm spam, phishing mail và email chứa mã độc (malware).

- Receive Guard bảo vệ email đến bằng cách kiểm tra nội dung, tệp đính kèm và URL trong môi trường ảo. Hệ thống phân tích IP, tiêu đề và hành vi bất thường để nhận diện email giả mạo. Khi phát hiện rủi ro, liên kết đáng ngờ có thể bị vô hiệu hóa trước khi người dùng truy cập.

- Send Guard kiểm soát email gửi ra ngoài, giúp ngăn chặn trường hợp tài khoản nội bộ bị chiếm quyền và phát tán phishing hoặc rò rỉ dữ liệu. Cơ chế lọc theo IP, quốc gia và nội dung nhạy cảm giúp giảm thiểu nguy cơ lan rộng sự cố.

Với cách tiếp cận đa lớp và phân tích hành vi dựa trên AI, EG-Platform không chỉ chặn email độc hại mà còn hỗ trợ doanh nghiệp phát hiện sớm các chiến dịch phishing tinh vi, trước khi chúng gây ra thiệt hại về tài chính và uy tín.

FAQ – Giải đáp thắc mắc về Phishing và bảo mật email

1. Phishing có phải là virus không?

Không. Phishing là hình thức lừa đảo dựa trên kỹ thuật giả mạo nhằm đánh cắp thông tin hoặc dẫn dụ người dùng thực hiện hành động sai lầm. Tuy nhiên, phishing có thể là bước mở đầu để phát tán mã độc, ransomware hoặc xâm nhập hệ thống.

2. Doanh nghiệp nhỏ có phải mục tiêu của phishing không?

Có. Tin tặc không chỉ nhắm vào tập đoàn lớn. Nhiều doanh nghiệp vừa và nhỏ trở thành mục tiêu vì hệ thống bảo mật còn hạn chế và ít có đội ngũ chuyên trách an toàn thông tin. Trong một số trường hợp, SME còn bị lợi dụng làm bàn đạp tấn công chuỗi cung ứng.

3. Vì sao phishing ngày càng khó phát hiện?

Các chiến dịch phishing hiện đại sử dụng AI để tạo nội dung tự nhiên, cá nhân hóa theo từng mục tiêu và mô phỏng phong cách giao tiếp quen thuộc. Nhiều email không chứa mã độc hay liên kết đáng ngờ, khiến bộ lọc truyền thống khó nhận diện.

4. Chỉ triển khai SPF, DKIM, DMARC đã đủ chống phishing chưa?

Các cơ chế xác thực email như SPF, DKIM, DMARC giúp hạn chế giả mạo tên miền, nhưng chưa đủ để ngăn chặn hoàn toàn phishing. Tin tặc vẫn có thể sử dụng domain khác hoặc tài khoản hợp pháp bị chiếm quyền để gửi email lừa đảo. Doanh nghiệp cần kết hợp thêm phân tích hành vi và bảo vệ hai chiều.

5. Làm thế nào để nhận biết email phishing?

Một số dấu hiệu thường gặp gồm yêu cầu khẩn cấp bất thường, thay đổi quy trình thanh toán, lỗi nhỏ trong tên miền hoặc nội dung không phù hợp với ngữ cảnh công việc. Tuy nhiên, với các chiến dịch spear phishing tinh vi, dấu hiệu có thể rất khó nhận biết bằng mắt thường.

6. Nếu nhân viên đã nhấp vào email phishing thì phải làm gì?

Doanh nghiệp cần ngay lập tức khóa tài khoản liên quan, đổi mật khẩu và thu hồi các phiên đăng nhập đang hoạt động. Đồng thời kiểm tra nhật ký truy cập để đánh giá phạm vi ảnh hưởng và kích hoạt quy trình phản ứng sự cố nếu cần thiết.