1. Ransomware là gì?

Ransomware, hay còn được gọi là mã độc tống tiền, là loại malware độc hại sử dụng kỹ thuật mã hóa để chiếm đoạt dữ liệu của người dùng hoặc tổ chức, sau đó yêu cầu nạn nhân trả tiền chuộc để khôi phục quyền truy cập. Đây là một trong những mối đe dọa an ninh mạng nguy hiểm nhất hiện nay, đặc biệt nhắm vào các tổ chức sở hữu dữ liệu có giá trị cao.

Khác với các loại tấn công mạng khác, ransomware tạo ra đòn bẩy tài chính trực tiếp đối với nạn nhân: hoặc trả tiền chuộc, hoặc mất dữ liệu vĩnh viễn. Chính cơ chế này khiến ransomware trở thành công cụ tội phạm cực kỳ hiệu quả, mang lại lợi nhuận lớn cho kẻ tấn công với rủi ro tương đối thấp.

Về mặt kỹ thuật, ransomware thường sử dụng các thuật toán mã hóa mạnh để khóa các tệp của nạn nhân. Quá trình giải mã chỉ có thể thực hiện được khi có khóa bí mật do kẻ tấn công kiểm soát. Đây là lý do tại sao việc phòng ngừa và xây dựng hệ thống bảo mật web từ sớm quan trọng hơn nhiều so với việc xử lý sau khi bị tấn công.

2. Ransomware hoạt động như thế nào?

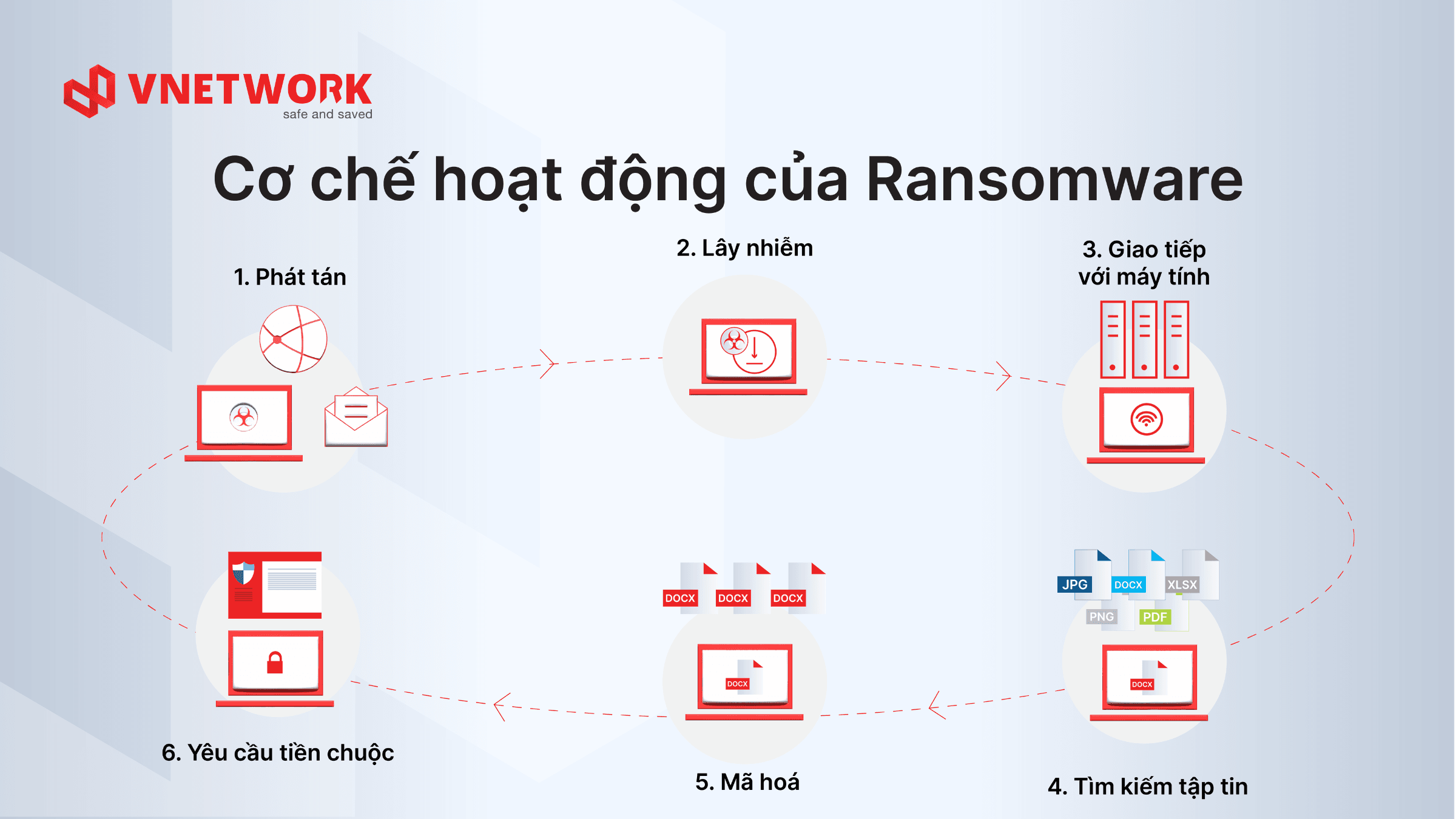

Để phòng thủ hiệu quả, doanh nghiệp cần hiểu rõ chuỗi tấn công mà ransomware thực hiện từ khi xâm nhập đến khi yêu cầu tiền chuộc. Quy trình này thường diễn ra theo một kịch bản có trình tự, với mỗi giai đoạn đều có điểm kiểm soát mà hệ thống bảo mật có thể can thiệp.

- Bước 1 - Phát tán: Ransomware được phát tán qua nhiều con đường khác nhau, trong đó phishing email là vector phổ biến nhất. Kẻ tấn công gửi email chứa tệp đính kèm độc hại hoặc liên kết dẫn đến trang web nhiễm mã độc, lợi dụng sự bất cẩn của người dùng để kích hoạt quá trình tấn công. Ngoài ra, ransomware cũng có thể lan qua thiết bị USB, tệp chia sẻ mạng nội bộ, spam mail hoặc khai thác trực tiếp các lỗ hổng trong phần mềm chưa được vá.

- Bước 2 - Lây nhiễm: Khi người dùng mở tệp đính kèm hoặc nhấp vào liên kết độc hại, ransomware được kích hoạt và bắt đầu sao chép các tệp thực thi vào hệ thống. Nhiều biến thể hiện đại khai thác lỗ hổng zero-day hoặc leo thang đặc quyền để đạt quyền quản trị, thiết lập cơ chế tự khởi động để tồn tại ngay cả sau khi khởi động lại hệ thống.

- Bước 3 - Giao tiếp với máy tính (C&C Server): Sau khi lây nhiễm thành công, ransomware thiết lập kết nối với máy chủ điều khiển từ xa (Command & Control Server) để nhận khóa mã hóa và hướng dẫn thực thi. Kết nối này thường được mã hóa và định tuyến qua các mạng ẩn danh để tránh bị phát hiện bởi hệ thống firewall và giám sát mạng của doanh nghiệp.

- Bước 4 - Tìm kiếm tệp tin: Ransomware tự động quét toàn bộ hệ thống để lập danh sách các tệp có giá trị cao: tài liệu văn phòng, cơ sở dữ liệu, hình ảnh, video và đặc biệt là các tệp sao lưu. Quá trình quét thường mở rộng sang ổ đĩa mạng dùng chung, thiết bị lưu trữ kết nối và thậm chí cả dữ liệu được đồng bộ lên cloud storage nếu hệ thống có kết nối.

- Bước 5 - Mã hoá: Sau khi hoàn thành việc lập danh sách mục tiêu, ransomware tiến hành mã hóa toàn bộ các tệp đã xác định bằng thuật toán mã hóa mạnh. Các tệp bị mã hóa thường được đổi phần mở rộng thành định dạng lạ, trở thành dữ liệu hoàn toàn không thể đọc được nếu không có khóa giải mã nằm trong tay kẻ tấn công. Toàn bộ quá trình này diễn ra âm thầm trong nền, người dùng thường không phát hiện ra cho đến khi mã hóa hoàn tất.

- Bước 6 - Yêu cầu tiền chuộc: Khi quá trình mã hóa hoàn tất, ransomware hiển thị thông báo yêu cầu tiền chuộc trên màn hình nạn nhân, kèm theo hạn chót thanh toán và hướng dẫn chi tiết. Tiền chuộc hầu hết được yêu cầu qua tiền điện tử để tránh truy vết. Khi tiền được thanh toán, kẻ tấn công có thể cung cấp khóa giải mã, nhưng không có gì đảm bảo dữ liệu sẽ được phục hồi hoàn toàn.

Bảng so sánh các vector lây nhiễm phổ biến nhất

| Vector lây nhiễm | Cơ chế | Mức độ phổ biến | Điểm kiểm soát |

|---|---|---|---|

| Phishing email | Tệp đính kèm hoặc link độc hại trong email | Rất cao | Email security gateway, đào tạo nhận thức bảo mật |

| Lỗ hổng phần mềm | Khai thác lỗ hổng chưa được vá trong hệ điều hành, ứng dụng | Cao | Patch management, WAF |

| Trang web độc hại | Drive-by download khi truy cập trang bị nhiễm mã độc | Trung bình | Web filtering, endpoint protection |

| Thiết bị USB | Tệp thực thi ẩn trên USB lây nhiễm khi kết nối | Trung bình | Chính sách USB, endpoint security |

| Tệp chia sẻ mạng | Lây lan từ máy nhiễm sang ổ đĩa dùng chung | Trung bình | Phân đoạn mạng, kiểm soát truy cập |

| RDP brute force | Tấn công dò mật khẩu vào Remote Desktop Protocol | Đang tăng | MFA, rate limiting, VPN bắt buộc |

3. 6 loại hình ransomware phổ biến nhất

Ransomware không phải một loại mã độc duy nhất mà là một họ phần mềm độc hại với nhiều biến thể khác nhau, mỗi loại có cơ chế hoạt động và mức độ nguy hiểm riêng. Hiểu rõ từng loại hình giúp doanh nghiệp xây dựng chiến lược phòng thủ đúng trọng tâm.

1. Crypto-ransomware - Mã hóa toàn bộ dữ liệu

Crypto-ransomware là dạng mã độc tống tiền phổ biến nhất và cũng là hình thức nguy hiểm nhất trong họ ransomware. Loại này tập trung hoàn toàn vào việc mã hóa dữ liệu của nạn nhân bằng thuật toán mã hóa cấp độ quân sự, sau đó yêu cầu tiền chuộc để cung cấp khóa giải mã.

Đặc điểm nhận diện crypto-ransomware bao gồm: tệp bị đổi phần mở rộng thành các định dạng lạ, xuất hiện tệp README hoặc thông báo đòi tiền chuộc trong thư mục, máy tính chạy chậm bất thường do quá trình mã hóa tiêu tốn tài nguyên. Loại ransomware này thường nhắm vào toàn bộ ổ đĩa, kể cả các thư mục được đồng bộ hóa với cloud storage và ổ mạng dùng chung.

Hậu quả của crypto-ransomware rất nghiêm trọng vì ngay cả khi nạn nhân trả tiền chuộc, không có gì đảm bảo dữ liệu sẽ được phục hồi hoàn toàn. Đây là lý do tại sao chiến lược sao lưu theo nguyên tắc 3-2-1 và giải pháp bảo mật Web/App/API đa lớp là nền tảng phòng thủ không thể thiếu.

2. Leakware (Doxware) - Đánh cắp và đe dọa công bố dữ liệu

Leakware, còn gọi là doxware hoặc exfiltrationware, là biến thể ransomware nguy hiểm thực hiện tống tiền kép. Không chỉ mã hóa dữ liệu, leakware còn đánh cắp thông tin nhạy cảm trước khi mã hóa và đe dọa công bố công khai nếu nạn nhân không chịu trả tiền.

Leakware đặc biệt nguy hiểm với doanh nghiệp nắm giữ thông tin khách hàng, bí mật kinh doanh hoặc dữ liệu tài chính nhạy cảm. Ngay cả khi doanh nghiệp có bản sao lưu tốt và không cần trả tiền để khôi phục dữ liệu, áp lực từ việc bị công bố thông tin vẫn khiến nhiều tổ chức buộc phải đáp ứng yêu cầu của kẻ tấn công. Đây cũng là nguyên nhân dẫn đến data breach nghiêm trọng, kéo theo trách nhiệm pháp lý theo Luật Bảo vệ Dữ liệu Cá nhân.

3. Scareware - Tấn công tâm lý người dùng

Scareware là loại ransomware lợi dụng nỗi sợ hãi và thiếu kiến thức của người dùng để thực hiện lừa đảo. Thay vì thực sự mã hóa dữ liệu, scareware hiển thị các cảnh báo bảo mật giả mạo hoặc thông báo về các vấn đề hệ thống không có thật, nhằm thuyết phục nạn nhân thanh toán để "giải quyết" vấn đề. Loại tấn công này thường được phát tán qua email lừa đảo hoặc quảng cáo độc hại trên web.

Cách hoạt động của scareware gồm ba giai đoạn liên tiếp: giả mạo giao diện phần mềm bảo mật uy tín để tạo cảm giác tin cậy, hiển thị cảnh báo liên tục về virus hoặc nguy cơ hệ thống nghiêm trọng để gây hoảng loạn, sau đó yêu cầu người dùng mua hoặc cài đặt phần mềm được quảng cáo để xử lý vấn đề. Phần mềm đó thực chất có thể chứa thêm mã độc hoặc chỉ là sản phẩm vô dụng.

4. Ransomware-as-a-Service (RaaS) — Mô hình tội phạm dịch vụ

RaaS là mô hình kinh doanh tội phạm mạng hoạt động theo nguyên lý dịch vụ đám mây: các nhóm tin tặc chuyên nghiệp phát triển ransomware và cho thuê trên dark web, cho phép bất kỳ ai, kể cả những người không có kỹ năng kỹ thuật, cũng có thể thực hiện tấn công ransomware. Đây là lý do khiến số lượng tấn công ransomware tăng mạnh trong những năm gần đây.

Hệ sinh thái RaaS bao gồm: nhà phát triển ransomware cung cấp công cụ và hạ tầng, các đối tác (affiliate) thuê công cụ và thực hiện tấn công, chia sẻ doanh thu tiền chuộc theo tỷ lệ thỏa thuận. Mô hình này còn đi kèm dịch vụ hỗ trợ khách hàng, bảng điều khiển quản lý chiến dịch tấn công và thậm chí có SLA về thời gian phản hồi.

Nguy cơ từ RaaS là rất lớn vì hạ thấp rào cản kỹ thuật cho tội phạm mạng. Để đối phó với loại hình này, doanh nghiệp cần xây dựng hệ thống phòng thủ đa lớp kết hợp WAF, giám sát liên tục và đào tạo nhận thức bảo mật cho toàn bộ nhân viên.

5. DDoS Ransomware (Ransom DDoS) - Tống tiền qua tấn công từ chối dịch vụ

DDoS Ransomware, hay còn gọi là Ransom DDoS, là biến thể ransomware không mã hóa tệp tin mà thay vào đó thực hiện hoặc đe dọa thực hiện tấn công DDoS quy mô lớn vào hạ tầng của nạn nhân nếu không trả tiền chuộc. Đây là hình thức tống tiền không cần xâm nhập vào hệ thống nội bộ của nạn nhân, khiến nó khó ngăn chặn theo cách truyền thống.

Kẻ tấn công thường bắt đầu bằng một cuộc tấn công DDoS thử nghiệm quy mô nhỏ để chứng minh năng lực, sau đó gửi thông báo đe dọa sẽ tấn công ở mức độ lớn hơn nếu không nhận được tiền chuộc trong thời hạn nhất định. Phương thức này đặc biệt nguy hiểm với các doanh nghiệp phụ thuộc vào dịch vụ trực tuyến như thương mại điện tử, tài chính, game hay streaming. Để chống lại loại tấn công này, doanh nghiệp cần triển khai giải pháp chống DDoS chuyên dụng với khả năng xử lý lưu lượng lớn và phát hiện sớm dấu hiệu tấn công.

6. Wiper Ransomware - Phá hủy hoàn toàn, không đòi chuộc

Wiper Ransomware là biến thể nguy hiểm nhất trong họ ransomware bởi mục tiêu của nó không phải là tiền chuộc mà là phá hủy. Loại mã độc này xóa hoặc ghi đè dữ liệu vĩnh viễn, khiến việc phục hồi là bất khả thi ngay cả khi nạn nhân sẵn sàng trả bất kỳ khoản tiền nào. Wiper thường mang danh nghĩa ransomware để gây nhầm lẫn và đánh lạc hướng phản ứng của nạn nhân.

Wiper Ransomware thường được sử dụng trong các cuộc tấn công có động cơ chính trị, gián điệp mạng hoặc phá hoại kinh tế. Mục tiêu ưu tiên là cơ sở hạ tầng quan trọng: hệ thống điện, nước, tài chính, y tế và chính phủ. Không có rootkit hay kỹ thuật ẩn mình tinh vi nào giúp phát hiện wiper trước khi quá muộn, vì vậy chiến lược phòng thủ chủ động và sao lưu offline định kỳ là biện pháp duy nhất đủ hiệu quả.

4. Bảng so sánh 6 loại hình ransomware theo mức độ nguy hiểm

| Loại hình | Mục tiêu | Cơ chế chính | Tác động | Khả năng phục hồi |

|---|---|---|---|---|

| Crypto-ransomware | Dữ liệu doanh nghiệp | Mã hóa tệp bằng thuật toán mạnh | Mất truy cập dữ liệu toàn bộ | Khả thi nếu có backup sạch |

| Leakware (Doxware) | Dữ liệu nhạy cảm | Đánh cắp dữ liệu trước khi mã hóa | Mất dữ liệu, lộ bí mật, vi phạm pháp lý | Phục hồi kỹ thuật được, không thể thu hồi dữ liệu đã lộ |

| Scareware | Người dùng cá nhân, SME | Cảnh báo giả tạo tâm lý sợ hãi | Mất tiền, cài thêm mã độc | Cao nếu phát hiện sớm |

| RaaS | Mọi đối tượng | Tấn công thuê theo mô hình dịch vụ | Biến động theo loại ransomware được thuê | Tùy thuộc loại ransomware sử dụng |

| DDoS Ransomware | Dịch vụ trực tuyến | Flood traffic làm tê liệt dịch vụ | Gián đoạn dịch vụ, mất doanh thu | Cao sau khi tấn công dừng |

| Wiper Ransomware | Hạ tầng quan trọng | Xóa/ghi đè dữ liệu vĩnh viễn | Phá hủy hệ thống không thể khôi phục | Rất thấp, phụ thuộc hoàn toàn vào backup offline |

5. Hậu quả khi doanh nghiệp bị tấn công ransomware

Một cuộc tấn công ransomware thành công không chỉ gây thiệt hại tức thời mà còn để lại hậu quả lâu dài trên nhiều phương diện. Doanh nghiệp cần nhìn nhận đầy đủ mức độ tác động để hiểu rõ tầm quan trọng của đầu tư vào bảo mật.

Mất dữ liệu và gián đoạn hoạt động kinh doanh

Tác động trực tiếp và ngay lập tức nhất là mất khả năng truy cập dữ liệu quan trọng: tài liệu nội bộ, thông tin khách hàng, dữ liệu tài chính, hồ sơ nhân sự và toàn bộ cơ sở dữ liệu vận hành. Khi các hệ thống cốt lõi bị tê liệt, mọi hoạt động kinh doanh đều phải dừng lại. Thời gian khôi phục sau một cuộc tấn công ransomware nghiêm trọng có thể kéo dài từ vài ngày đến vài tuần, tùy thuộc vào quy mô tổ chức và mức độ chuẩn bị sẵn sàng của hệ thống sao lưu dữ liệu.

Thiệt hại tài chính và uy tín thương hiệu

Chi phí thực sự từ một cuộc tấn công ransomware thường lớn hơn nhiều so với khoản tiền chuộc được yêu cầu. Doanh nghiệp phải gánh chịu nhiều khoản chi phí chồng chéo: tiền chuộc (nếu chọn trả), chi phí khôi phục hệ thống và thuê chuyên gia bảo mật, doanh thu mất trong thời gian gián đoạn, chi phí thông báo sự cố cho khách hàng và đối tác, cũng như chi phí nâng cấp hệ thống bảo mật sau sự cố.

Về uy tín, sự cố bảo mật nghiêm trọng khiến khách hàng mất lòng tin, đặc biệt khi thông tin về vụ tấn công trở nên công khai. Việc phục hồi uy tín thương hiệu thường mất nhiều tháng đến nhiều năm và đòi hỏi đầu tư đáng kể vào truyền thông khủng hoảng và các chứng nhận bảo mật như ISO 27001.

Rủi ro pháp lý và tuân thủ (Luật Bảo vệ dữ liệu, Luật An ninh mạng)

Khung pháp lý về bảo mật dữ liệu tại Việt Nam ngày càng được thắt chặt. Luật Bảo vệ Dữ liệu Cá nhân và Luật An ninh mạng đặt ra nghĩa vụ rõ ràng về bảo vệ dữ liệu và báo cáo sự cố. Doanh nghiệp để xảy ra rò rỉ dữ liệu do ransomware có thể phải đối mặt với xử phạt hành chính, bồi thường thiệt hại cho các bên liên quan và giám sát bắt buộc từ cơ quan chức năng.

Ngoài ra, nếu doanh nghiệp cung cấp dịch vụ cho các đối tác quốc tế, vi phạm dữ liệu còn có thể kéo theo trách nhiệm pháp lý theo quy định nước ngoài, đặc biệt là với các tổ chức có hoạt động liên quan đến chuyển đổi số và xử lý dữ liệu xuyên biên giới.

6. Checklist bảo vệ doanh nghiệp trước ransomware

Không có giải pháp đơn lẻ nào đủ để ngăn chặn hoàn toàn ransomware. Chiến lược phòng thủ hiệu quả đòi hỏi kết hợp nhiều lớp bảo vệ theo mô hình phòng thủ chiều sâu (Defense in Depth).

Nhóm 1: Biện pháp kỹ thuật (WAF, firewall, backup, patch)

Lớp bảo vệ kỹ thuật là nền tảng của mọi chiến lược chống ransomware. Doanh nghiệp cần triển khai đầy đủ các thành phần sau đây:

- Firewall mạng: cấu hình chặt chẽ để ngăn kết nối không được phép từ bên ngoài vào hệ thống nội bộ

- WAF (Web Application Firewall): bảo vệ ứng dụng web và API khỏi các vector tấn công phổ biến như SQL Injection, XSS và các lỗ hổng trong Top 10 OWASP

- Patch management: thiết lập quy trình cập nhật bảo mật tự động và ưu tiên vá các lỗ hổng nghiêm trọng trong vòng 48-72 giờ khi được phát hành

- Sao lưu theo nguyên tắc 3-2-1: 3 bản sao trên 2 phương tiện lưu trữ khác nhau, 1 bản lưu trữ offline hoặc air-gapped để tránh bị mã hóa bởi ransomware

- Endpoint Detection & Response (EDR): giám sát hoạt động bất thường trên thiết bị đầu cuối và phản ứng tự động khi phát hiện hành vi đáng ngờ

- Bảo vệ email bằng giải pháp lọc spam và phát hiện file đính kèm độc hại trước khi đến hộp thư người dùng

Nhóm 2: Kiểm soát truy cập và phân quyền (Zero Trust)

Mô hình Zero Trust theo nguyên tắc "không tin tưởng mặc định, luôn xác thực" là khung bảo mật phù hợp nhất để đối phó với ransomware hiện đại. Các nguyên tắc cần áp dụng:

- Nguyên tắc đặc quyền tối thiểu (Least Privilege): mỗi người dùng và quy trình chỉ có quyền truy cập tài nguyên thực sự cần thiết cho công việc của họ

- Xác thực đa yếu tố (MFA): bắt buộc với tất cả tài khoản quản trị và áp dụng rộng rãi cho nhân viên, đặc biệt khi truy cập từ xa. MFA giúp ngăn chặn hiệu quả các cuộc tấn công brute force vào tài khoản

- Phân đoạn mạng (Network Segmentation): chia mạng nội bộ thành các vùng riêng biệt để hạn chế phạm vi lây lan khi một thiết bị bị nhiễm ransomware

- Giám sát hoạt động tài khoản đặc quyền: theo dõi và cảnh báo mọi hoạt động bất thường từ tài khoản quản trị hệ thống

Nhóm 3: Đào tạo nhân sự và quy trình phản ứng khẩn cấp

Yếu tố con người vẫn là điểm yếu lớn nhất trong chuỗi bảo mật. Kẻ tấn công thường lợi dụng kỹ thuật social engineering để vượt qua các biện pháp kỹ thuật tinh vi nhất. Chương trình đào tạo bảo mật cần bao gồm:

- Nhận diện phishing, spear phishing và các dấu hiệu của email giả mạo hay email spoofing

- Quy trình báo cáo sự cố bảo mật rõ ràng: ai cần liên hệ ngay khi phát hiện dấu hiệu bất thường, cách cô lập thiết bị bị nghi nhiễm

- Diễn tập ứng phó sự cố định kỳ (Tabletop Exercise): mô phỏng kịch bản tấn công ransomware để nhân viên biết chính xác phải làm gì khi sự cố xảy ra

- Kế hoạch khôi phục kinh doanh (BCP/DRP): tài liệu hóa đầy đủ quy trình khôi phục hệ thống theo thứ tự ưu tiên để giảm thiểu thời gian gián đoạn

7. Giải pháp VNIS - Bảo vệ toàn diện trước mọi biến thể ransomware

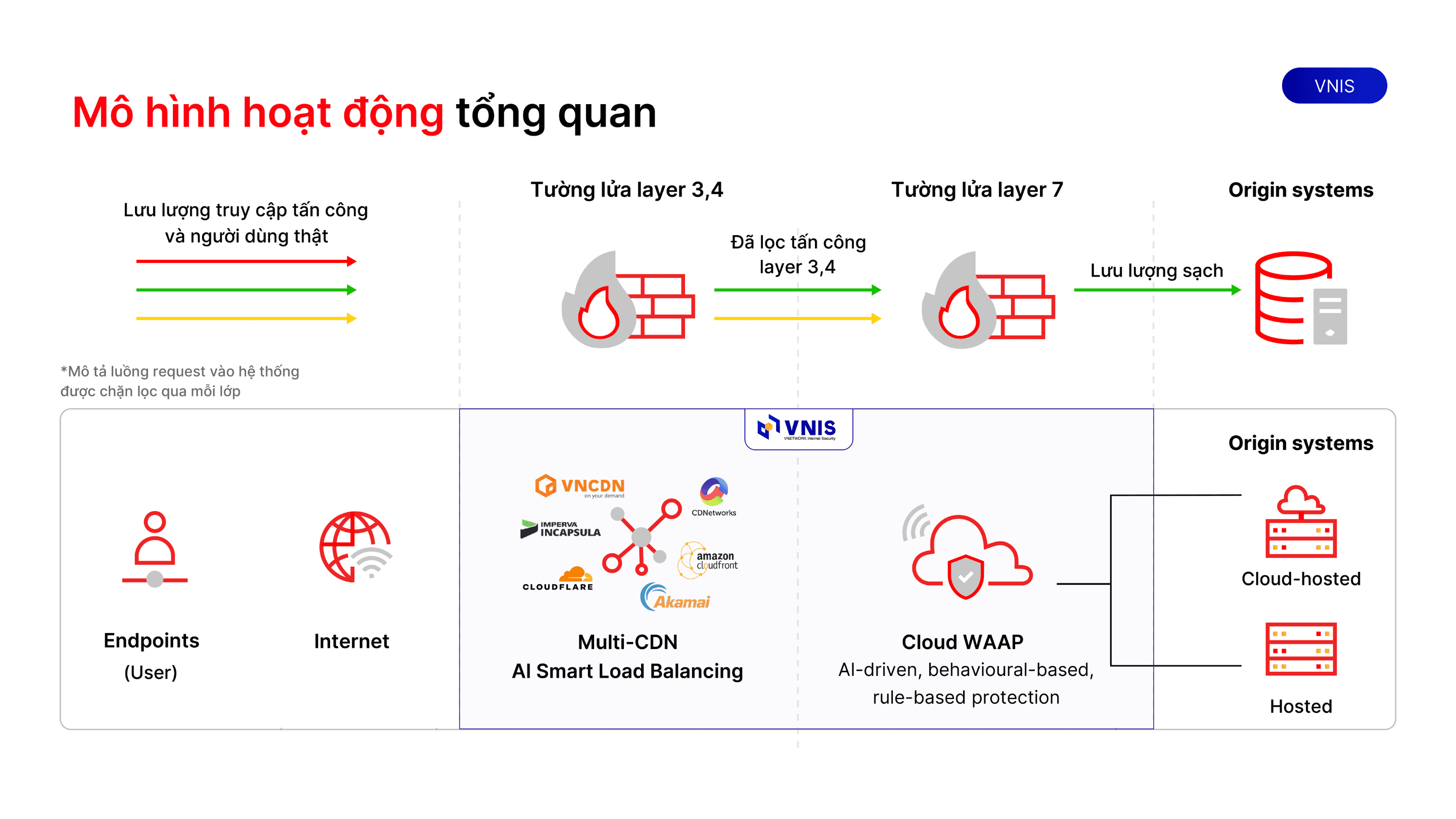

VNIS (VNETWORK Internet Security) là nền tảng bảo mật và tăng tốc Web/App/API của VNETWORK, được thiết kế để giúp doanh nghiệp chủ động đối phó với các mối đe dọa an ninh mạng. Hệ thống bảo vệ theo thời gian thực trước tấn công DDoS đa tầng (Layer 3/4/7), bot độc hại, khai thác lỗ hổng bảo mật như SQL Injection, XSS, zero-day, malware và crawler nguy hiểm. VNIS ứng dụng AI để phát hiện và ngăn chặn hành vi bất thường từ sớm, trong khi vẫn đảm bảo hiệu suất và trải nghiệm người dùng.

- Lớp 1: VNIS kết hợp AI Smart Load Balancing và Multi-CDN để xử lý các cuộc tấn công DDoS ở tầng mạng. AI tự động phân tích hành vi truy cập, phân phối lưu lượng hợp lý và loại bỏ nguồn traffic bất thường trước khi gây quá tải hệ thống. Nhờ đó, website và ứng dụng của doanh nghiệp vẫn hoạt động ổn định ngay trong cao điểm tấn công.

- Lớp 2: VNIS triển khai WAAP (Web Application and API Protection) ứng dụng AI để ngăn chặn DDoS Layer 7, bot độc hại và các lỗ hổng bảo mật phổ biến trong danh sách OWASP Top 10. Lớp này bảo vệ trực tiếp logic xử lý của web/app/API, nơi thường bị khai thác sâu và khó phát hiện nhất bằng các biện pháp truyền thống.

Hệ thống giám sát 24/7/365 tự động gửi cảnh báo sớm khi phát hiện dấu hiệu tấn công. Đặc biệt, đội ngũ SOC chuyên trách của VNETWORK hoạt động liên tục tại Việt Nam, Hồng Kông, Đài Loan, Singapore và Anh Quốc, sẵn sàng tác chiến cùng doanh nghiệp trong mọi tình huống khẩn cấp để giảm thiểu tổn thất tối đa.

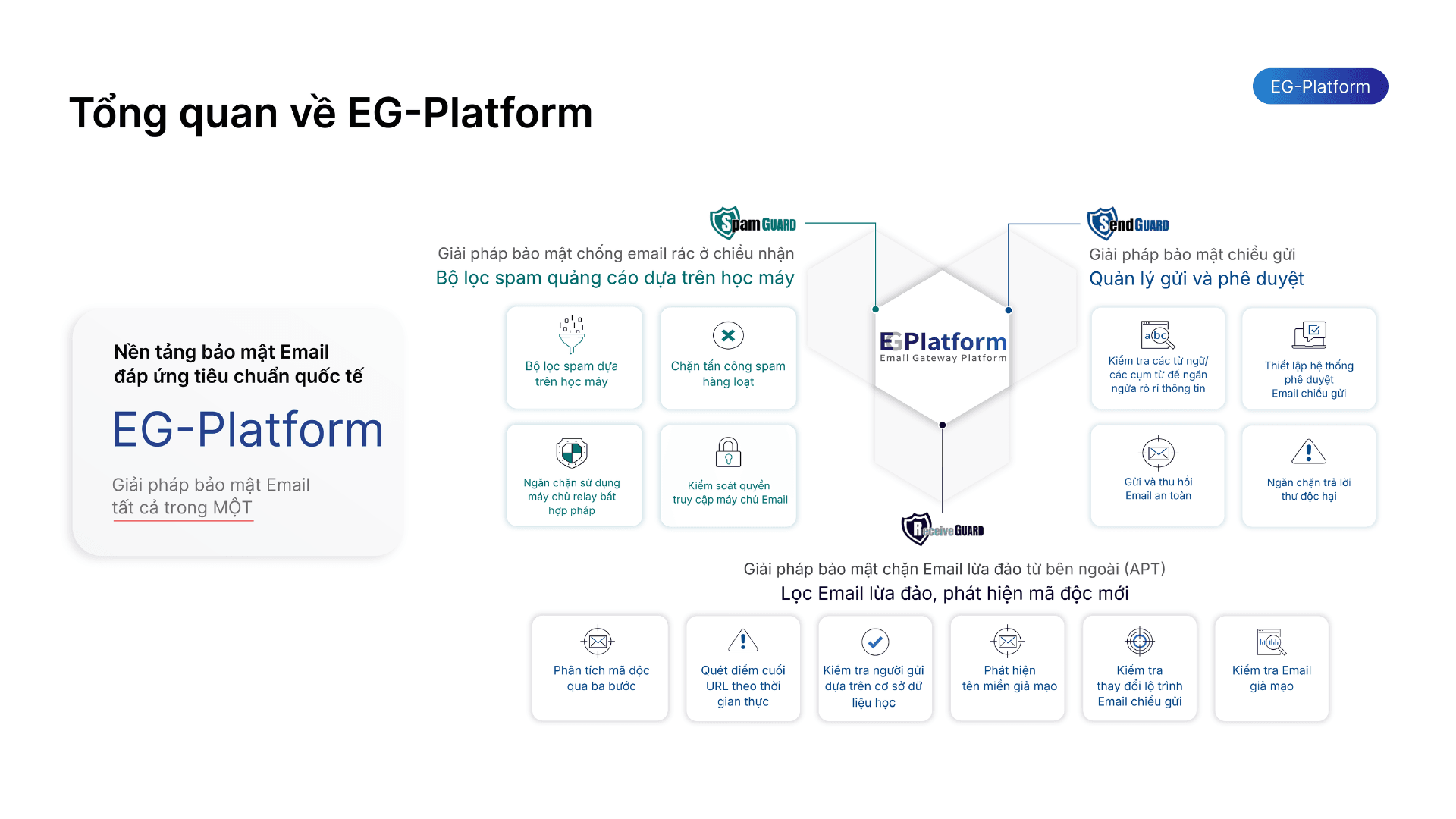

8. EG-Platform - Chặn ransomware ngay từ cửa ngõ email

Phần lớn các cuộc tấn công ransomware bắt đầu từ một email độc hại. EG-Platform của VNETWORK là nền tảng bảo mật email ứng dụng AI và Machine Learning, bảo vệ toàn diện email hai chiều (cả nhận lẫn gửi), giúp ngăn chặn phishing, social engineering và các cuộc tấn công email có chủ đích trước khi mã độc tiếp cận người dùng. Đặc biệt, EG-Platform là nền tảng bảo mật email đáp ứng bộ tiêu chuẩn ITU-T X.1236 của Liên minh Viễn thông Quốc tế.

EG-Platform hoạt động theo mô hình ba lớp bảo vệ độc lập:

- Spam Guard sử dụng Machine Learning và bộ lọc Bayes để chấm điểm rủi ro cho từng email, kiểm tra chuẩn xác thực SPF, DKIM, DMARC nhằm phát hiện giả mạo tên miền. Lớp này lọc và chặn sớm spam, phishing mail và email chứa mã độc trước khi đến hộp thư người dùng.

- Receive Guard bảo vệ email đến bằng cách kiểm tra toàn bộ nội dung, tệp đính kèm và URL trong môi trường sandbox ảo hóa. Hệ thống phân tích IP, tiêu đề và hành vi bất thường để nhận diện email giả mạo. Khi phát hiện rủi ro, liên kết đáng ngờ bị vô hiệu hóa ngay lập tức trước khi người dùng có cơ hội truy cập.

- Send Guard kiểm soát email gửi ra ngoài, ngăn chặn tài khoản nội bộ bị chiếm quyền và phát tán spear phishing hoặc rò rỉ dữ liệu. Cơ chế lọc theo IP, quốc gia và nội dung nhạy cảm giúp giảm thiểu tối đa nguy cơ sự cố lan rộng ra bên ngoài tổ chức.

9. Kết luận

Ransomware không còn là mối đe dọa có thể bỏ qua hay xử lý sau. Với sự xuất hiện của các mô hình tội phạm tinh vi như RaaS và các biến thể phá hoại như Wiper Ransomware, doanh nghiệp ở mọi quy mô đều cần chủ động xây dựng chiến lược phòng thủ toàn diện, kết hợp giải pháp kỹ thuật, chính sách bảo mật chặt chẽ và đào tạo nhân sự thường xuyên.

Nền tảng VNIS của VNETWORK được thiết kế để bảo vệ doanh nghiệp trước mọi biến thể tấn công mạng, bao gồm tất cả các loại hình ransomware phổ biến. Với hạ tầng toàn cầu, công nghệ AI tiên tiến và đội ngũ SOC chuyên trách, VNIS & EG-Platform là lớp phòng thủ giúp doanh nghiệp duy trì hoạt động liên tục ngay cả trước các cuộc tấn công có độ tinh vi cao.

Liên hệ với VNETWORK ngay hôm nay để được tư vấn giải pháp bảo mật phù hợp với quy mô và đặc thù ngành nghề của doanh nghiệp: Hotline +84 (028) 7306 8789 hoặc email contact@vnetwork.vn.

10. FAQ - Câu hỏi thường gặp về ransomware

1. Ransomware là gì và khác gì với các loại malware thông thường?

Ransomware là loại mã độc chuyên biệt mã hóa dữ liệu của nạn nhân và yêu cầu tiền chuộc để cung cấp khóa giải mã. Điểm khác biệt cốt lõi so với malware thông thường là ransomware tạo đòn bẩy tài chính trực tiếp thay vì chỉ gây thiệt hại hay đánh cắp dữ liệu âm thầm. Đây cũng là lý do ransomware đặc biệt nguy hiểm với doanh nghiệp vì nó buộc tổ chức phải đối mặt với lựa chọn rõ ràng: trả tiền chuộc hoặc mất dữ liệu vĩnh viễn.

2. Mã độc tống tiền có thể phòng tránh hoàn toàn không?

Không có giải pháp nào đảm bảo phòng tránh 100% ransomware, vì kẻ tấn công liên tục phát triển các biến thể mới. Tuy nhiên, chiến lược phòng thủ đa lớp gồm WAF, patch management, MFA, phân đoạn mạng và đào tạo nhân sự có thể giảm đáng kể xác suất bị tấn công thành công. Quan trọng hơn, kế hoạch sao lưu tốt giúp doanh nghiệp phục hồi nhanh chóng mà không cần trả tiền chuộc ngay cả khi bị tấn công.

3. Doanh nghiệp có nên trả tiền chuộc khi bị tấn công ransomware không?

Các cơ quan chức năng và chuyên gia bảo mật đều khuyến cáo không nên trả tiền chuộc vì nhiều lý do: không có gì đảm bảo dữ liệu sẽ được phục hồi sau khi trả tiền, trả tiền nuôi dưỡng hệ sinh thái tội phạm và khiến doanh nghiệp trở thành mục tiêu tấn công lần hai, và một số quốc gia có thể xem việc trả tiền chuộc cho các nhóm bị trừng phạt là hành vi vi phạm pháp luật. Thay vào đó, doanh nghiệp nên tập trung vào khôi phục từ bản sao lưu sạch và báo cáo sự cố cho cơ quan chức năng.

4. Sự khác biệt giữa DDoS Ransomware và Ransom DDoS là gì?

DDoS Ransomware và Ransom DDoS thực chất là hai tên gọi cho cùng một loại hình tấn công: kẻ tấn công thực hiện hoặc đe dọa thực hiện tấn công từ chối dịch vụ phân tán nhằm tống tiền nạn nhân, thay vì mã hóa dữ liệu như ransomware truyền thống. Đây là dạng tống tiền không cần xâm nhập hệ thống nội bộ, nhắm vào khả năng tiếp cận dịch vụ trực tuyến của doanh nghiệp.

5. WAF có thể bảo vệ doanh nghiệp khỏi ransomware không?

WAF (Web Application Firewall) giúp chặn nhiều vector tấn công mà ransomware thường lợi dụng để xâm nhập hệ thống, đặc biệt qua các lỗ hổng ứng dụng web. Tuy nhiên, WAF chỉ là một lớp trong hệ thống phòng thủ đa lớp và cần kết hợp với endpoint security, email filtering, patch management, và kế hoạch sao lưu để bảo vệ toàn diện trước ransomware.

6. Doanh nghiệp nhỏ có cần lo lắng về ransomware không?

Có. Doanh nghiệp nhỏ thực ra là mục tiêu ưa thích của nhiều nhóm tấn công vì thường có nguồn lực bảo mật hạn chế hơn nhưng vẫn sở hữu dữ liệu có giá trị. Sự phát triển của mô hình RaaS (Ransomware-as-a-Service) giúp kẻ tấn công dễ dàng nhắm vào nhiều mục tiêu nhỏ cùng lúc thay vì chỉ tập trung vào các tổ chức lớn. Doanh nghiệp ở mọi quy mô đều cần xây dựng chiến lược bảo mật cơ bản.